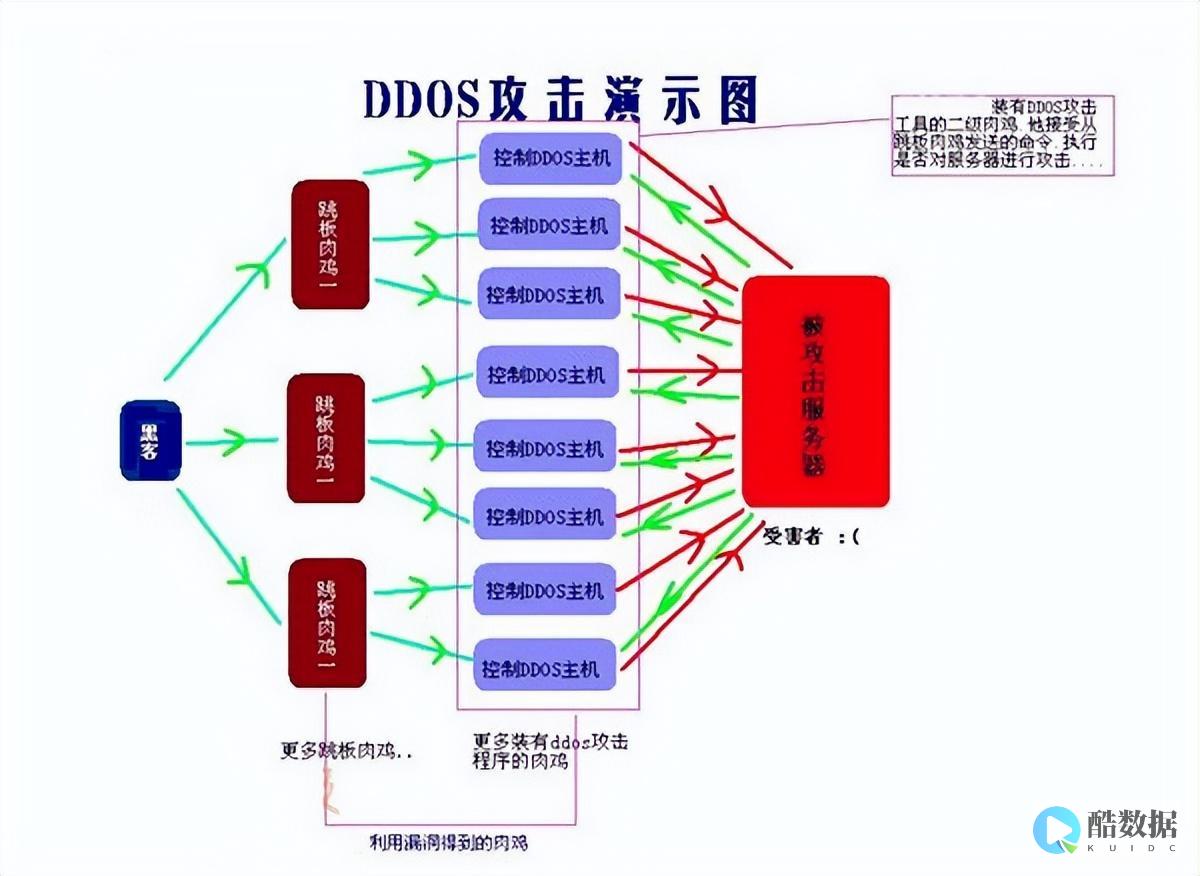

【.com 综合消息】当前,大规模复杂的、混合的DDoS攻击愈演愈烈,这对于网络资源的保护提出了新的挑战。由于企业向云计算模式转移的步伐越来越快,数据中心作为大量虚拟数据的存储地,已经成为DDoS的重要攻击目标,这种单点攻击所产生的危害程度远远大于那些直接受攻击对象。

DDoS攻击移师云计算

《Arbor第五期全球互联网基础设施安全年报》通过对北美洲、南美洲、欧洲、非洲和亚洲的132家一级、二级和其他IP网络运营商的调查显示:互联网服务运营商遇到的DDoS攻击达到49 Gbps,相对于2008年只增长了32%,与2007年相比增长了100%,是2001年的100倍。DDoS攻击正在转移至云计算,攻击规模仍在扩大,但增速减缓,互联网架构和运营面临困境。

由于网络设备以及传统的边缘安全技术,例如,防火墙、入侵检测系统由于自身不能提供足够的DDoS保护。面对这些不可避免且日益增长的网络威胁,网络运营商在寻找通过最优现行方法(BCP)保护网络不受攻击的方法。BCP包括网络架构最优方法、主机最优方法和部署DDoS专用的异常检测和抵御方案,例如思科Clean Pipes清洗中心解决方案。

与传统的DDoS防御技术相比,Clean Pipes解决方案能够准确识别出流向关键任务主机及应用程序的合法流量和恶意流量。准确阻挡恶意流量,同时让合法流量通过,保证商业、服务运作正常。

随着DDoS攻击的不断演变,思科Clean Pipes解决方案也在同步迅速发展。从思科Anomaly Guard Appliance开始的1Gbps抵御容量,到之后的Anomaly Guard Module(AGM)可以达到每个模块3Gbp抵御容量,而多个AGM 模块更是可以提供10+ Gbps的防御保护。

鉴于云计算网络环境的复杂性与攻击变化的多样性,思科决定停止对Guard模块继续研发,转而与长期合作的互联网顶级流量分析者Arbor公司进行合作,通过集成路由与安全技术实现异常流量(主要是DDoS)“云”清洗系统,将Clean Pipes解决方案升级到了2.0版本。在Clean Pipes 2.0中,Arbor Peakflow SP 威胁管理系统(TMS)将成为Guard的升级方案。

“云”清洗防御DDoS

信息安全知名博客 赛道(www.sectao.net)指出:回顾Anti-DDoS解决方案的发展过程可以发现,在2000年时互联网刚刚兴起,用户通常采用DDoS防火墙即可有效抵御攻击。而在2005年,随着Web 2.0的蓬勃发展,托管服务安全供应商(MSSP)成为了那一时代的最佳解决方案。如今进入了云计算时代,通过SaaS(安全既服务)的方式实现“云”清洗将成为最有效的解决方案。

Arbor和思科的合作从2000年就开始了,早在Clean Pipes 1.0 和 1.5.中,Arbor Peakflow SP产品用于攻击检测。在Clean Pipes 2.0中,Arbor Peakflow SP 将被用于异常流量检测,而TMS则用于对DDoS攻击流量的手术式清洗,两者结合系统性的实现“云”清洗。

简而言之,在Clean Pipes 2.0中,Arbor Peakflow SP是一个流量采集器。通过多个采集器的流量对比,识别DDoS攻击,同时确定攻击特性。从技术角度来看,Arbor Peakflow SP是一种基于Netflow的异常流量检测设备。它从网络中的路由交换设备中获取Netflow信息,不断地基于Netflow统计表建立合法流量基线模板。通过流量与基线模板相比较,任何偏差都会被作为异常情况被识别和警报,从而进一步采取防御措施,包括通知网络管理人员,或启动攻击抵御设备的DDoS保护功能。

当网络在正常情况下运行时,Netflow会产生大量的网络流量数据分析图,并建立基线模型,用于流量异常检测。当遭受到DDoS攻击时,Netflow信息统计表将会显示出与基线模型的偏差,这就是受到攻击的第一个信号。通过更多详细的流量信息,可以进一步分析流量模式和行为。一旦异常流量被识别,Anti-DDoS“云”清洗系统可以通过自动或手动的方式启动DDoS防御策略。

当Netflow应用于Anti-DDoS“云”清洗系统时,NetFlow常常被部署在SP或者企业网络的边缘,监控边缘以及对等接口的带内流量,因为对于大部分攻击,这些是典型的入口点。路由器会保留在线NetFlow缓存区跟踪当下流量。IP流量信息从NetFlow缓冲区中输出,然后进入外部采集器做进一步分析。

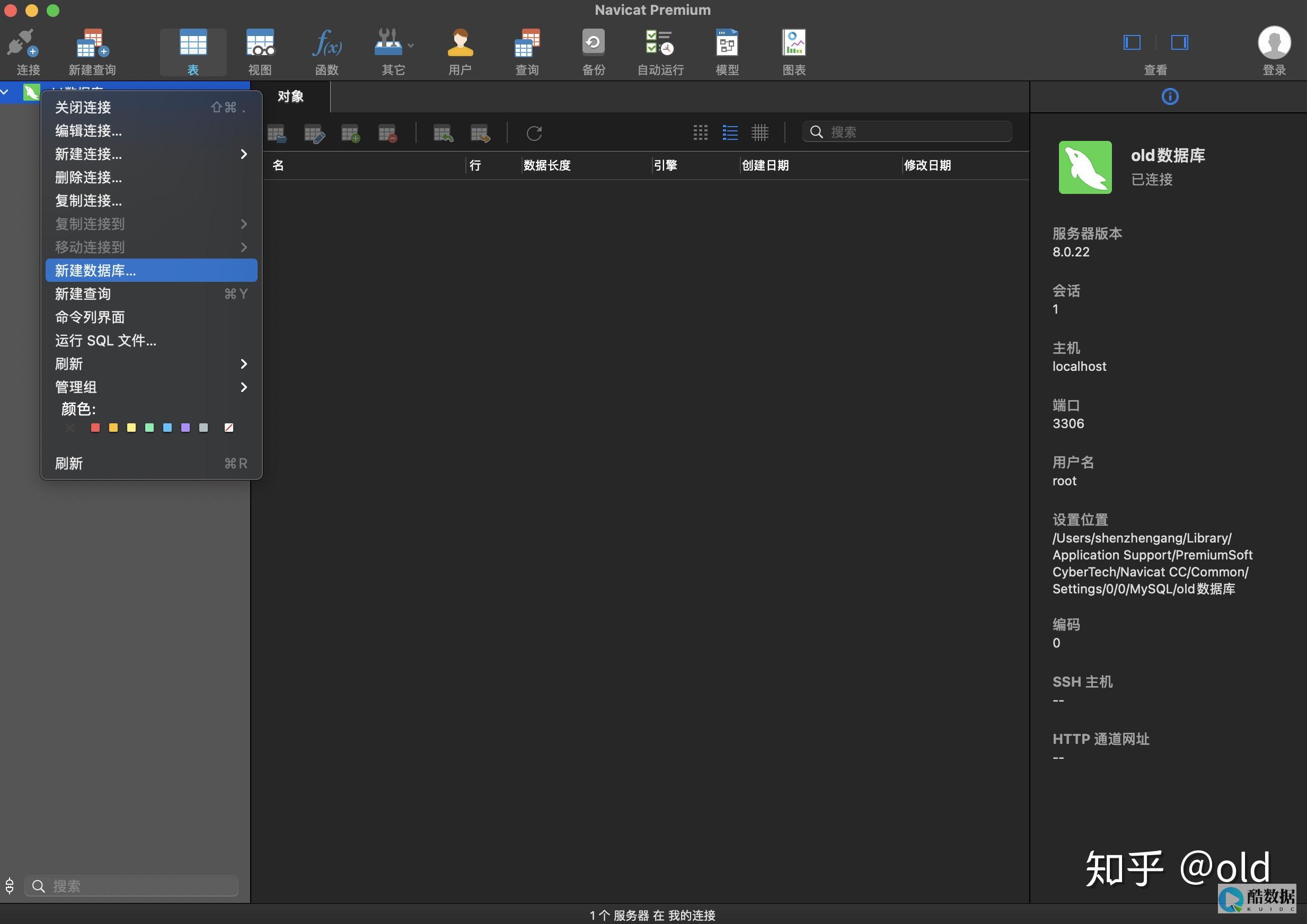

图:DDoS防御已经进入到第三阶段—“云”清洗

Frost & Sullivan专业评论发文DDoS清洗救援行动 “DDoS Mitigation to the Rescue” ,文中指出:鉴于Arbor独有的运营商级部署与ATLAS威胁可见性的经验数据积累,思科决定公开推荐Arbor作为Guard清洗中心客户的升级解决方案。

第三代基于”云”计算的清洗中心主要四大特点:

一:智能检测分析系统与清洗中心一体化,基于运营商级的全网监控系统统一控制流量的流向并决定清洗行动。提高了预见性与准确性。

二:”云”清洗系统针对应用层的攻击防护具有特别设计包括(DNS, HTTP, SIP 等),并率先支持下一代IPv6的网络环境。

三:”云”清洗系统具有异常流量的溯源能力并结合ATLAS威胁数据库与指纹机制实时防范最新攻击,包括零日Zero-day攻击;

四:”云”清洗系统针对被保护对象的自服务门户功能为运营商大范围提供异常流量清洗服务提供了基础,改善了购买DDoS服务的用户体验。

DDoS攻击为什么可以做到秒级清洗

首先是技术,另一个是清洗设备,这样一整个防御机制,从攻击检测到管理中心,然后再到整个攻击的清洗完成,大部分口碑好的防DDOS清洗设备可以在5秒钟之内完成。 当一个海量的流量冲过来,会在5秒钟之内完成清洗。 目前用的 抗D保 防DDOS攻击,上次试过,4秒就完成清洗了。

如果网站被攻击了,要怎么处理

事先你要了解你的网站是如何被攻击的。 下面这四种是常规的攻击方式:1,流量攻击,就是我们常说的DDOS和DOS等攻击,这种攻击属于最常见的流量攻击中的带宽攻击,一般是使用大量数据包淹没一个或多个路由器、服务器和防火墙,使你的网站处于瘫痪状态无法正常打开。 但是这种攻击成本都会很高,所以遇到这样的攻击的时候大家不要惊慌,另外可以试试防御系统,这样的话攻击不会主要针对你的网站。 2, CC攻击,也是流量攻击的一种,CC就是模拟多个用户(多少线程就是多少用户)不停地进行访问那些需要大量数据操作(就是需要大量CPU时间)的页面,造成服务器资源的浪费,CPU长时间处于100%,永远都有处理不完的连接直至就网络拥塞,正常的访问被中止。 而CC攻击基本上都是针对端口的攻击,以上这两种攻击基本上都属于硬性流量的攻击, 下面说一下针对数据库的安全进行的一些攻击。 3,破坏数据性的攻击,其实这里说的也就不算是硬性的攻击了,这种是拿到网站的管理权限后可以对页面的内容进行修改,这样的入侵对于网站来说是致命性的,不仅搜索引擎会降权,还会丢失大量的用户。 降低这样的入侵带来的危害需要经常备份网站数据和网站关键程序,最好打包到本地电脑里;做好关键文件的权限设置;网站最好采用全静态页面,因为静态页面是不容易被黑客攻击的;ftp和后台相关密码不要用弱口令 4,挂马或者挂黑链,这种不会像第二种危害那么大,但是也是不容忽视的,搜索引擎一旦把你的网站视为木马网站就会被封杀甚至还会列入黑名单,所以问题也不可以忽视。 下面是一些简单的解决方法:1、修改网站后台的用户名和密码及后台的默认路径。 2、更改数据库名,如果是ACCESS数据库,那文件的扩展名最好不要用mdb,改成ASP的,文件名也可以多几个特殊符号。 3、接着检查一下网站有没有注入漏洞或跨站漏洞,如果有的话就相当打上防注入或防跨站补丁。 4、检查一下网站的上传文件,常见了有欺骗上传漏洞,就对相应的代码进行过滤。 5、尽可能不要暴露网站的后台地址,以免被社会工程学猜解出管理用户和密码。 6、写入一些防挂马代码,让框架代码等挂马无效。 7、禁用FSO权限也是一种比较绝的方法。 8、修改网站部分文件夹的读写权限。 9、如果你是自己的服务器,那就不仅要对你的网站程序做一下安全了,而且要对你的服务器做一下安全也是很有必要了!如果攻击很严重,可以进行网络报警,网上有很详细的资料。 就不细说了。

ddos攻击dns和ntp的区别

NTP 经过NTP服务反射后放大流量SSDP经过SSDP服务反射流量后放大流量DNS经过DNS查询反射流量后放大流量

发表评论