分布式拒绝服务(DDoS)攻击通过大量的恶意流量向目标系统发起攻击,旨在导致网络延迟和服务中断。此类攻击通过耗尽系统资源、阻塞网络带宽和破坏服务可用性来影响目标系统的性能。本文探讨了DDoS攻击如何通过网络延迟和服务中断对目标系统造成影响,分析了攻击的机制、对系统性能的具体影响以及应对策略。

1. 引言

分布式拒绝服务(DDoS)攻击是一种通过利用大量被控制的计算机或网络设备向目标系统发起攻击的手段。攻击者通过这种方式试图使目标系统无法正常提供服务,从而影响业务运营和用户体验。DDoS攻击的常见目标包括网站、在线服务和网络基础设施。本文将重点分析DDoS攻击如何通过网络延迟和服务中断对目标系统造成影响。

2. 网络延迟的影响

网络延迟是指数据在网络中传输的时间延迟。当DDoS攻击发生时,攻击流量通常会占用大量的网络带宽,使正常流量的传输延迟增加。主要的影响包括:

带宽耗尽:攻击流量会占用目标系统的网络带宽,导致合法用户的请求被延迟或丢失。这种带宽耗尽的效果使得正常的网络流量无法得到及时处理,从而显著增加了网络延迟。

路由拥堵:攻击流量可能导致网络路由器和交换机的资源被过度占用。这种资源竞争会引发网络拥堵,使得数据包在传输过程中排队等待,从而进一步增加延迟。

数据包丢失:由于网络拥堵,数据包可能会丢失或重复传输。丢失的数据包需要重新传输,导致进一步的延迟和传输不稳定。

3. 服务中断的影响

服务中断是DDoS攻击的主要目标之一,旨在使目标系统无法正常响应用户请求。具体影响包括:

系统资源耗尽:DDoS攻击通过大量的请求消耗目标系统的计算资源和内存。例如,攻击流量可能使服务器的处理能力超负荷,从而导致正常请求无法被处理或响应变慢。

应用程序崩溃:过多的请求可能导致应用程序出现崩溃或无法正常运行。这种崩溃不仅影响用户的访问体验,还可能导致系统的停机时间增加。

服务不可用:当系统资源被攻击流量耗尽时,正常的服务可能完全不可用。这种情况会影响用户对服务的访问,导致业务中断和客户流失。

4. 应对DDoS攻击的策略

为了缓解DDoS攻击的影响,组织可以采取以下措施:

流量监控和分析:部署实时流量监控工具,及时检测异常流量模式。通过分析流量特征,能够早期发现和识别DDoS攻击。

流量过滤和清洗:利用防火墙、入侵检测系统(IDS)和流量清洗服务过滤恶意流量。这些工具可以帮助识别并拦截攻击流量,从而减少对正常流量的影响。

扩展带宽和冗余配置:通过增加网络带宽和设置冗余配置,提高系统对流量的处理能力。冗余配置能够在攻击流量高峰时分担负载,减少单点故障的风险。

应急响应计划:制定详细的DDoS攻击应急响应计划,包括流量管理、通信协调和恢复步骤。快速响应能够将攻击造成的影响降到最低。

5. 结论

DDoS攻击通过导致网络延迟和服务中断,对目标系统造成严重影响。网络延迟增加会影响正常用户的体验,而服务中断则可能导致业务停滞和客户流失。为了有效应对DDoS攻击,组织需要采取多层次的防御策略,包括流量监控、过滤和清洗、扩展资源以及应急响应计划。通过综合措施,能够有效减轻DDoS攻击带来的负面影响,保障系统的稳定性和可用性。

好主机测评广告位招租-300元/3月DDOS攻击原理

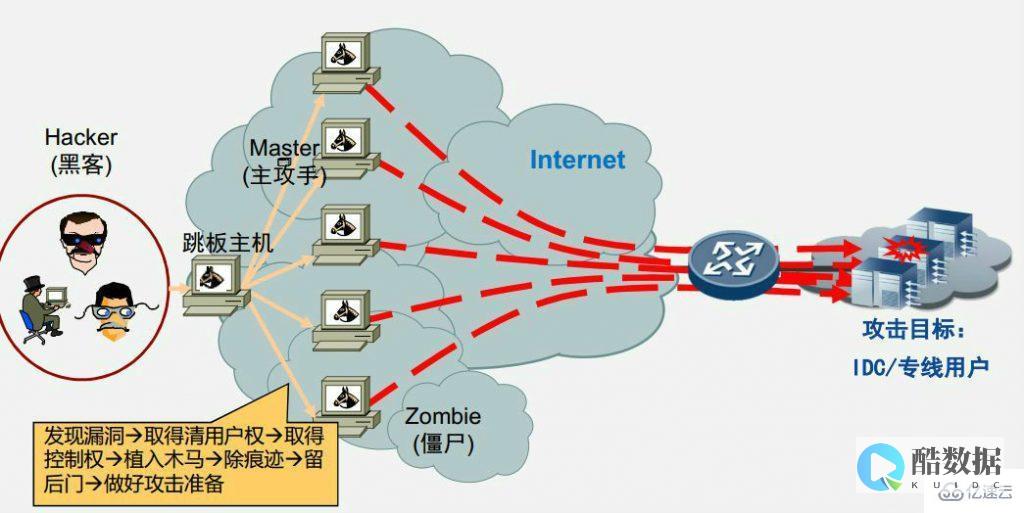

攻击原理及方法名称: 该攻击以多个随机的源主机地址向目的主机发送SYN包,而在收到目的主机的SYN ACK后并不回应,这样,目的主机就为这些源主机建立了大量的连接队列,而且由于没有收到ACK一直维护着这些队列,造成了资源的大量消耗而不能向正常请求提供服务。 :该攻击向一个子网的广播地址发一个带有特定请求(如ICMP回应请求)的包,并且将源地址伪装成想要攻击的主机地址。 子网上所有主机都回应广播包请求而向被攻击主机发包,使该主机受到攻击。 -based:攻击者将一个包的源地址和目的地址都设置为目标主机的地址,然后将该包通过IP欺骗的方式发送给被攻击主机,这种包可以造成被攻击主机因试图与自己建立连接而陷入死循环,从而很大程度地降低了系统性能。 of Death:根据TCP/IP的规范,一个包的长度最大为字节。 尽管一个包的长度不能超过字节,但是一个包分成的多个片段的叠加却能做到。 当一个主机收到了长度大于字节的包时,就是受到了Ping of Death攻击,该攻击会造成主机的宕机。 :IP数据包在网络传递时,数据包可以分成更小的片段。 攻击者可以通过发送两段(或者更多)数据包来实现TearDrop攻击。 第一个包的偏移量为0,长度为N,第二个包的偏移量小于N。 为了合并这些数据段,TCP/IP堆栈会分配超乎寻常的巨大资源,从而造成系统资源的缺乏甚至机器的重新启动。 :使用ICMP Echo轮询多个主机。 : 该攻击在短时间内向目的主机发送大量ping包,造成网络堵塞或主机资源耗尽。 败笔网络 为你解答

如果网站被攻击了,要怎么处理

事先你要了解你的网站是如何被攻击的。 下面这四种是常规的攻击方式:1,流量攻击,就是我们常说的DDOS和DOS等攻击,这种攻击属于最常见的流量攻击中的带宽攻击,一般是使用大量数据包淹没一个或多个路由器、服务器和防火墙,使你的网站处于瘫痪状态无法正常打开。 但是这种攻击成本都会很高,所以遇到这样的攻击的时候大家不要惊慌,另外可以试试防御系统,这样的话攻击不会主要针对你的网站。 2, CC攻击,也是流量攻击的一种,CC就是模拟多个用户(多少线程就是多少用户)不停地进行访问那些需要大量数据操作(就是需要大量CPU时间)的页面,造成服务器资源的浪费,CPU长时间处于100%,永远都有处理不完的连接直至就网络拥塞,正常的访问被中止。 而CC攻击基本上都是针对端口的攻击,以上这两种攻击基本上都属于硬性流量的攻击, 下面说一下针对数据库的安全进行的一些攻击。 3,破坏数据性的攻击,其实这里说的也就不算是硬性的攻击了,这种是拿到网站的管理权限后可以对页面的内容进行修改,这样的入侵对于网站来说是致命性的,不仅搜索引擎会降权,还会丢失大量的用户。 降低这样的入侵带来的危害需要经常备份网站数据和网站关键程序,最好打包到本地电脑里;做好关键文件的权限设置;网站最好采用全静态页面,因为静态页面是不容易被黑客攻击的;ftp和后台相关密码不要用弱口令 4,挂马或者挂黑链,这种不会像第二种危害那么大,但是也是不容忽视的,搜索引擎一旦把你的网站视为木马网站就会被封杀甚至还会列入黑名单,所以问题也不可以忽视。 下面是一些简单的解决方法:1、修改网站后台的用户名和密码及后台的默认路径。 2、更改数据库名,如果是ACCESS数据库,那文件的扩展名最好不要用mdb,改成ASP的,文件名也可以多几个特殊符号。 3、接着检查一下网站有没有注入漏洞或跨站漏洞,如果有的话就相当打上防注入或防跨站补丁。 4、检查一下网站的上传文件,常见了有欺骗上传漏洞,就对相应的代码进行过滤。 5、尽可能不要暴露网站的后台地址,以免被社会工程学猜解出管理用户和密码。 6、写入一些防挂马代码,让框架代码等挂马无效。 7、禁用FSO权限也是一种比较绝的方法。 8、修改网站部分文件夹的读写权限。 9、如果你是自己的服务器,那就不仅要对你的网站程序做一下安全了,而且要对你的服务器做一下安全也是很有必要了!如果攻击很严重,可以进行网络报警,网上有很详细的资料。 就不细说了。

DDos攻击器 攻击原理是什么?

很简单,攻击原理就是导致目标计算机拒绝服务。 比如说有大量的机器给你的机器发送ping命令,你的机器就也好应答每一台机器,就必须返回大量数据包,进而导致你的机器承受不了,死机或蓝屏。 这就是拒绝服务,明白了吗,你说的DDOS,是分布式拒绝服务器攻击,也就是说目标机器可能是网络上不存在的主机或被黑客操作的肉鸡。 情况比DOS攻击还恐怖。

发表评论