OSS文件植入的风险与应对

在数字化时代,服务器作为企业核心数据与业务运行的载体,其安全性直接关系到组织的稳定运营,近年来,一种隐蔽性极强的攻击手段——通过植入OSS(对象存储服务)文件,逐渐成为黑客入侵服务器的新途径,这类攻击不仅难以被传统安全检测工具发现,还可能造成数据泄露、系统瘫痪等严重后果,本文将深入分析OSS文件植入的攻击原理、危害及防护策略,帮助读者构建更完善的服务器安全体系。

OSS文件植入的攻击原理

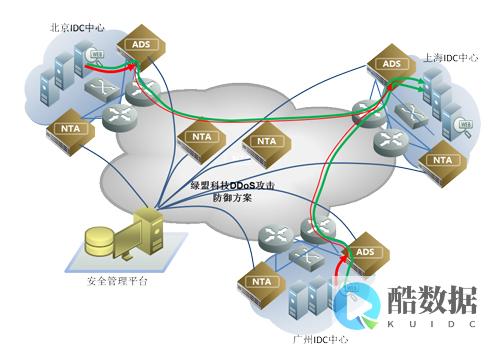

OSS文件植入是指攻击者利用对象存储服务的开放性,将恶意文件上传至服务器关联的OSS桶中,并通过脚本调用或直接访问的方式执行这些文件,由于OSS服务通常用于存储静态资源(如图片、视频、代码包等),其访问权限配置若存在疏漏,攻击者便可能利用匿名访问或临时授权漏洞,植入恶意脚本(如Webshell、挖矿程序等),更危险的是,部分企业会将OSS与服务器内网环境打通,使得恶意文件能够直接穿透防火墙,在服务器端执行,从而实现长期控制。

主要危害:从数据窃取到系统控制

OSS文件植入的危害具有潜伏性和扩散性,恶意文件可能被用作“跳板”,进一步渗透内网系统,窃取用户数据、商业机密或敏感信息,若植入的是挖矿程序,服务器资源会被大量占用,导致业务响应缓慢甚至宕机,攻击者还可通过篡改OSS中的文件内容,向用户分发恶意软件,或通过篡改网页代码实施钓鱼攻击,值得注意的是,由于OSS文件存储在云端,传统的本地杀毒工具难以覆盖,使得这类攻击更难被及时发现和清除。

防护策略:构建多层次防御体系

防范OSS文件植入需从技术和管理双维度入手。

权限精细化管控 严格限制OSS桶的访问权限,避免使用“公开读/写”策略,通过IAM(身份与访问管理)服务,仅授权特定IP或用户对OSS资源进行操作,并启用多因素认证(MFA)提升账户安全性,定期审查OSS桶的权限配置,及时撤销不必要的授权。

检测与审计 部署文件完整性检测系统(如WAF、防病毒网关),对上传至OSS的文件进行实时扫描,识别恶意代码或异常行为,开启OSS操作日志功能,记录所有访问、上传、下载行为,通过日志分析发现异常操作轨迹(如非工作时间的大量文件请求)。

服务器环境加固 定期更新服务器操作系统及应用软件补丁,关闭不必要的端口和服务,对于与OSS关联的服务器,建议采用网络隔离措施,限制OSS服务器的内网访问权限,避免恶意文件直接被执行。

员工安全意识培训 许多OSS攻击源于人为失误,如弱密码配置、点击钓鱼链接等,通过定期安全培训,让员工了解OSS安全风险,掌握基本的防护技能,如不随意泄露访问密钥、定期修改密码等。

OSS文件植入作为一种新兴的攻击手段,凭借其隐蔽性和高危害性,对服务器安全构成严峻挑战,企业需从权限管理、技术防护、审计监控和人员培训等多方面入手,构建“事前预防、事中检测、事后响应”的闭环防御体系,唯有将安全理念融入服务器运维的每一个环节,才能有效抵御此类威胁,保障数据与业务的持续安全。

发表评论