在企业网络安全架构的纵深防御体系中,防火墙与应用网关作为两道关键屏障,各自承担着不可替代的职能,却又在功能边界上存在显著差异与协同空间,理解二者的技术本质与部署逻辑,是构建有效安全防护体系的前提。

核心技术架构差异

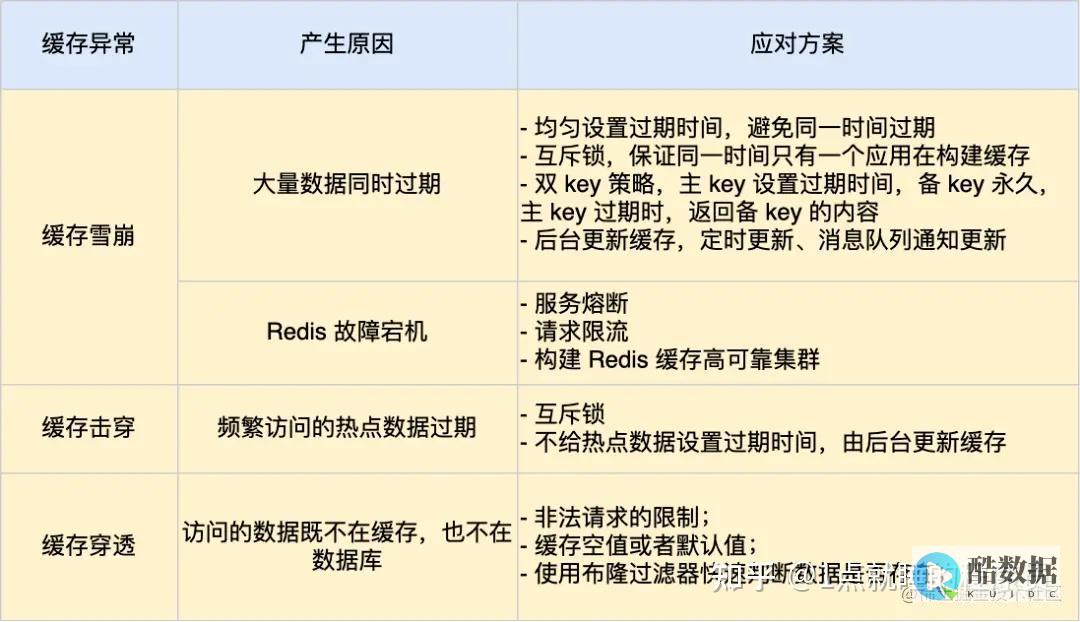

传统防火墙主要工作在网络层与传输层,依据预定义规则对IP地址、端口号及协议类型进行访问控制,其决策依据集中于五元组信息,通过状态检测机制追踪连接会话的完整性,这种设计在处理大规模流量时具备极高效率,但对于应用层内容的识别能力有限,当攻击者利用合法端口传输恶意载荷,或采用加密通道规避检测时,传统防火墙往往陷入”看得见流量,读不懂内容”的困境。

应用网关则深度介入应用层协议解析,作为客户端与服务器之间的中介节点,终结原有连接并重建新的会话,这种代理机制使其能够完整解析HTTP、SMTP、FTP等协议语义,实施细粒度的内容过滤与业务逻辑校验,应用网关不仅检查数据包头部,更对载荷内容进行深度检测,包括识别恶意代码、敏感数据外泄及协议违规操作。

| 对比维度 | 传统防火墙 | 应用网关 |

|---|---|---|

| 工作层级 | 网络层/传输层 | 应用层 |

| 处理模式 | 包过滤/状态检测 | 代理/协议解析 |

| 性能特征 | 高吞吐、低延迟 | 深度检测、较高延迟 |

| 加密流量处理 | 难以透视 | 支持SSL/TLS卸载与检测 |

| 身份集成 | 基于网络标识 | 深度集成身份认证体系 |

| 部署位置 | 网络边界/区域隔离 | 核心业务入口 |

功能演进与融合趋势

现代下一代防火墙(NGFW)已显著拓展能力边界,集成入侵防御、应用识别、用户身份感知等功能,这种集成化设计在应对复杂Web应用威胁时仍显不足,Web应用防火墙(WAF)作为应用网关的典型形态,专门针对OWASP Top 10威胁模型设计,能够识别SQL注入、跨站脚本、CSRF等应用层攻击模式,这是NGFW难以企及的精度。

经验案例:某金融机构双网关部署实践

在2021年参与的某股份制银行核心系统改造项目中,我们面临典型的”安全与性能”平衡难题,该机构原有架构仅在互联网边界部署集群式防火墙,虽能抵御常规网络扫描与DDoS攻击,但多次遭遇API接口滥用导致的业务欺诈事件。

最终方案采用分层架构:在网络边界部署高性能下一代防火墙集群,承担流量清洗、VPN接入及区域隔离职能;在核心业务区前段部署专用应用网关,实施API行为分析、敏感数据脱敏及零信任访问控制,关键设计在于两设备间的策略联动——防火墙将异常流量特征同步至应用网关,后者将应用层威胁情报反馈至防火墙进行源头封禁,该架构运行三年来,成功阻断超过1200万次应用层攻击尝试,同时将误报率控制在0.3%以下。

协同部署策略

单一安全设备已难以应对高级持续性威胁(APT),防火墙与应用网关的协同成为主流实践,典型部署模式包括:

串联部署模式下,防火墙作为第一道防线执行粗粒度过滤,减轻应用网关的处理负载;应用网关专注深度检测,形成”先宽后严”的过滤链条,此模式安全性最高,但需关注故障转移机制设计,避免单点故障导致业务中断。

分布式部署则适用于多云混合架构,防火墙守护各网络边界,应用网关贴近业务实例部署,通过集中管理平台实现策略统一下发与威胁情报共享,该模式对编排能力要求较高,但具备更好的弹性扩展特性。

选型考量要素

技术选型需回归业务场景本质,对于以数据库访问为主的内部系统,数据库防火墙这类专用应用网关的价值远高于通用方案;面向公众的Web服务平台,WAF与API网关的组合更为关键;工业控制网络则需考虑协议转换型应用网关对Modbus、OPC等工控协议的支持能力。

性能指标评估应避免简单对比吞吐量数值,应用网关的检测深度直接影响有效吞吐,开启全量SSL解密与代码检测后,实际处理能力可能降至标称值的30%-40%,建议通过真实业务流量进行压力测试,特别关注并发连接建立速率与长连接保持能力。

Q1:云原生环境下,传统防火墙与应用网关是否已被服务网格取代? A:服务网格主要解决东西向流量的服务间通信安全,与防火墙、应用网关的南北向防护定位互补而非替代,实际部署中,三者常形成”云边界防火墙-集群入口网关-服务网格边车”的三层架构。

Q2:零信任架构下,防火墙与应用网关的角色如何演变? A:零信任推动安全能力向身份与上下文感知演进,防火墙从网络边界向微分段能力转型,应用网关则强化持续信任评估与动态授权功能,二者共同支撑”永不信任、持续验证”的安全模型。

![快速排查与解决方法详解!-CF工坊地图cdn未上传 (快速排查与解决措施,no_ai_sug:false}],slid:105772836296545,queryid:0x29f603328559761)](https://www.kuidc.com/zdmsl_image/article/20260207073836_20681.jpg)

发表评论