在ASP.NET的开发与运维体系中,“主机名”是一个看似基础实则影响深远的核心概念,它不仅仅是一个用于浏览器访问的地址字符串,更是Web服务器路由请求、绑定安全证书、实施负载均衡以及进行多租户架构设计的关键标识符,从底层的TCP/IP连接到上层的HTTP请求处理,主机名的正确配置直接关系到Web应用的可用性、安全性以及性能表现。

在技术层面,ASP.NET主机名的处理机制随着框架的迭代发生了显著变化,在传统的ASP.NET Framework(依赖IIS)环境中,主机名的绑定主要依赖于IIS管理器中的“网站绑定”配置,IIS通过监听特定的IP地址、端口和主机名(Host Header)的组合,将传入的HTTP请求精准分发到对应的应用程序池,而在现代化的ASP.NET Core中,这一机制变得更加轻量且灵活,ASP.NET Core默认使用Kestrel作为跨平台Web服务器,它通过配置文件(如

appsettings.json

)或代码中的

ListenOptions

来明确指定绑定的主机名,这种转变赋予了开发者更细粒度的控制权,使其能够在代码层面直接处理HTTPS重定向、SNI(服务器名称指示)以及特定域名的访问限制。

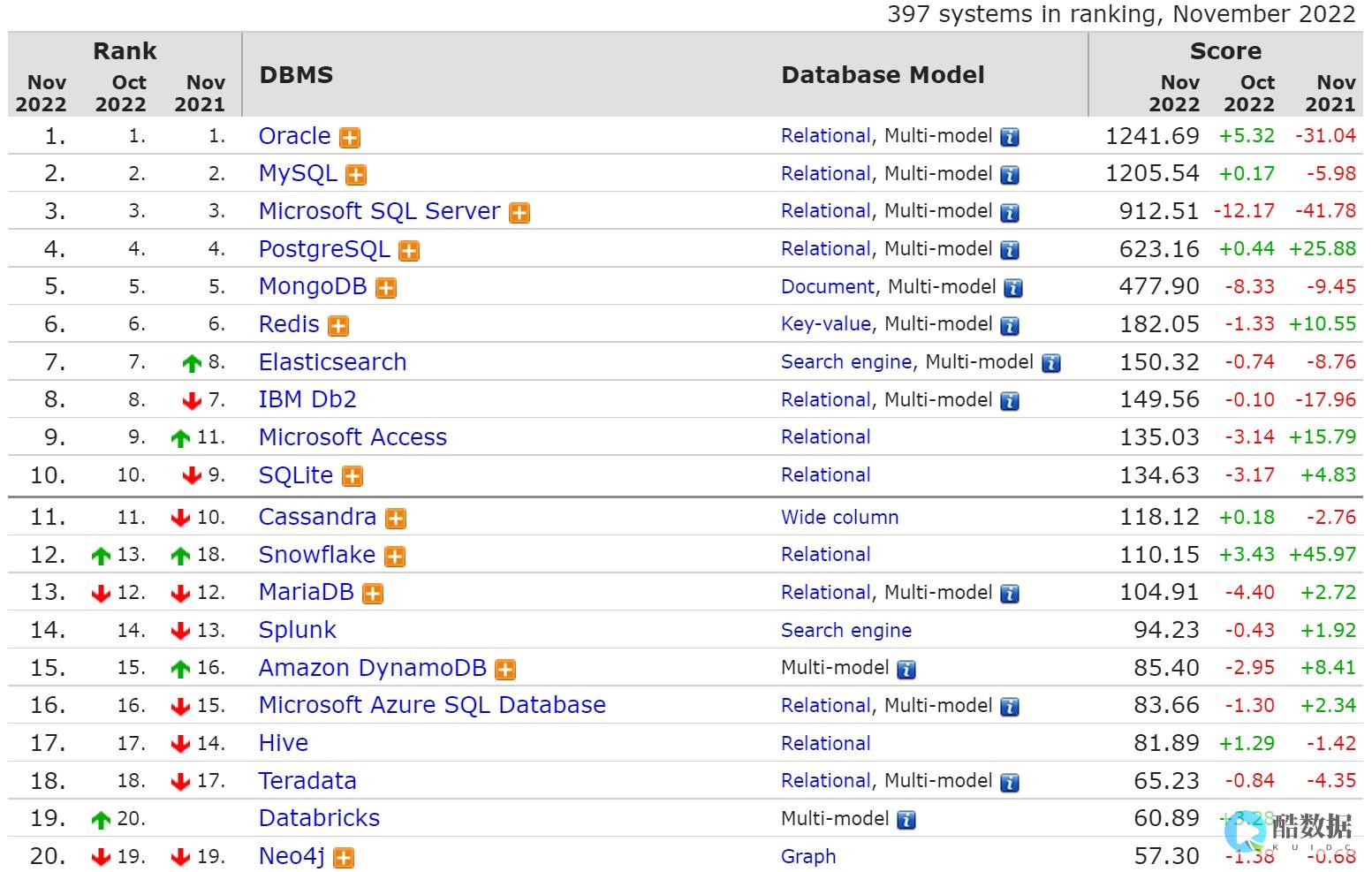

为了更直观地理解不同环境下的配置差异,以下表格对比了IIS与Kestrel在处理主机名时的关键特性:

| 特性维度 | IIS (ASP.NET Framework) | Kestrel (ASP.NET Core) |

|---|---|---|

| 配置位置 |

IIS管理器图形界面或

web.config

|

appsettings.json

,

launchSettings.json

, 或代码硬编码

|

| 绑定灵活性 | 依赖操作系统层面的HTTP.sys驱动,配置层级较深 | 直接在应用进程内配置,启动速度快,支持动态监听 |

| 多域名支持 | 通过添加多个绑定实现,需手动配置 | 支持通配符绑定,易于实现多租户或子域名路由 |

| 安全性控制 | 依赖IIS的请求筛选模块 | 可通过中间件(Middleware)精细控制基于Host头的访问逻辑 |

在安全性方面,主机名的处理是一个不容忽视的攻击面,常见的安全风险包括“主机头攻击”,如果ASP.NET应用没有严格验证传入的请求头,攻击者可能会恶意修改Host头,导致生成恶意的密码重置链接、开放重定向或缓存投毒,在ASP.NET Core中,最佳实践是在中间件管道中添加

HostFilteringMiddleware

,并在配置文件中明确列出允许的主机名白名单,确保服务器只响应针对合法域名的请求。

结合 酷番云 在云服务领域的深厚积累,我们曾处理过一个极具代表性的企业级案例,某大型电商平台在“双11”大促前夕,将其核心交易系统从本地机房迁移至酷番云的高性能云服务器,该系统基于ASP.NET Core开发,采用了微服务架构,在迁移过程中,客户面临一个棘手的问题:由于使用了多个CDN加速节点和动态的负载均衡策略,后端Kestrel服务器接收到的请求Host头复杂多变,导致部分验证码生成和回调链接失效。

针对这一挑战,酷番云的技术团队利用自研的云负载均衡器与ASP.NET Core的深度集成特性,制定了一套定制化解决方案,我们在酷番云的负载均衡层配置了严格的转发规则,将标准化的Host头传递给后端,并启用了基于SNI的SSL证书卸载,减轻了后端服务器的计算压力,在后端ASP.NET Core应用中,我们引入了

ForwardedHeaders

中间件,并配置了酷番云负载均衡器的IP白名单,确保应用能正确提取原始请求的主机信息,该方案不仅解决了Host头不一致导致的业务故障,还通过酷番云云主器的弹性伸缩能力,成功支撑了大促期间数倍于平时的并发流量,实现了零故障运行。

对于运维人员而言,主机名的管理还涉及到SSL证书的绑定,在HTTPS普及的今天,服务器名称指示(SNI)技术允许一个IP地址承载多个使用不同SSL证书的域名,在ASP.NET Core中配置Kestrel使用SNI时,需要根据服务器接收到的客户端Hello消息中的主机名,动态选择匹配的证书,这要求开发者在部署时必须确保证书与主机名的严格对应关系,否则将导致握手失败。

在多租户应用开发中,主机名往往被用作租户的识别标识,通过解析

tenant1.example.com

与

tenant2.example.com

,ASP.NET应用可以在不改变代码逻辑的情况下,动态切换数据库连接上下文和缓存策略,这种架构模式对DNS解析的实时性和Web服务器对通配符主机名的支持提出了较高要求,通常需要配合云服务商提供的DNS API实现自动化管理。

ASP.NET主机名的配置与管理是一项融合了网络协议、Web服务器架构及应用层安全的综合性工作,无论是传统的IIS部署还是现代化的容器化云原生部署,深入理解主机名的运作机制,都是构建高可用、高安全Web应用的基石。

相关问答FAQs

Q1:在ASP.NET Core中,如何防止因伪造Host头导致的恶意重定向?

应在

Program.cs

的中间件管道中显式添加

UseHostFiltering()

服务,并在

appsettings.json

中的

AllowedHosts

字段里严格限定合法的域名列表,确保应用只处理白名单内的主机名请求。

Q2:当同一个IP需要托管多个不同域名的ASP.NET站点时,应该如何配置? 这需要依赖“主机名绑定”功能,在IIS中,需为每个站点设置相同的IP和端口,但指定不同的“主机名”;在ASP.NET Core的Kestrel中,则需配置SNI(服务器名称指示),根据客户端请求的域名动态加载对应的SSL证书并路由至正确的应用逻辑。

如何搭建ASP.NET环境?

安装IIS,然后打开控制面板里的管理工具,选择Internet信息服务,右击默认网站,选择属性。 在网页选项面板里,单击 IP地址(ip)下拉选项,选择你的IP地址;再进入主目录选项面板,在本地路径中,单击右边的浏览,选择你的ASPX页面所在文件夹,在执行权限里将执行权限设为纯文本;最后在文档启用默认文档里添加然后将其置顶(假设的主页是),然后单击应用,弹出的对话框中单击全选,然后确定。

配置错误 在唯一密钥属性“value”设置为“index.asp”时,无法添加类型为“add”的重复集合项

我觉得你一定要弄清楚,这个很重要,因为他决定了你以后关系怎样

网叶404错误怎么解决

404错误的处理方式 (一)定制404错误页面的基本原则首先应明确的是,404错误应工作在服务器级而不是网页级。 对定制使用动态页面如PHP脚本类型的404页时,必须确保在PHP执行前服务器已经顺利地送出“404”状态码,不然,一旦执行到了ISAPI级别,返回的状态码便只能是“200”或其他如“302”之类的重定向状态码了。 其次,在自定义网站的404错误页面时,对设置的错误页面URL链接应使用相对路径而不是绝对路径,而且自定义404页面应该放在网站根目录下。 尽管无效链接可能是多种形式的URL,但当发生404访问错误时,WEB服务器会自动将其转到自定义的当404错误页中,这跟URL的形似没有关系。 (二)Apache下设置404错误页面为Apache Server设置 404错误页面的方法很简单,只需在 文件中加入如下内容即可: ErrorDocument 404 / 注意: 1.切记不要将404错误转向到网站主页,否则可能会导致主页在搜索引擎中消失 2.切记不要使用绝对URL(例如:形式),如果使用绝对URL返回的状态码是“302”+“200”(已测试) (三)IIS/下设置404错误页面 首先,修改应用程序根目录的设置,打开 “” 文件编辑,在其中加入如下内容: <configuration> <> <customErrors mode=”On” defaultRedirect=””> <error statusCode=”404〃 redirect=”” /> </customErrors> </> </configuration> 注:上文例中“”为系统默认的404页面,“”为自定义的404页面,使用时请修改相应文件名。 然后,在自定义的404页面“”中加入: <% = “404 Not Found” %> 这样,便可以保证IIS能够正确地返回“404”状态码 (四)在IIS/下设置404静态页面 设置静态404错误页面的方法则比较简单,在IIS管理器中右键单击要管理的网站,打开“属性”中的“自定义错误信息”页,为“404”设定相应的错误信息页即可。 不过,此处在“消息类型”中一定要选择“文件”或“默认值”,而不要选择“URL”,不然,将导致返回“200”状态码。

发表评论