构建网络安全的实战堡垒

防火墙作为网络安全的核心防线,其配置策略直接影响着企业网络的防护效能,通过严谨的实验设计与验证,我们能够深刻理解防火墙在真实场景中的运作机制与价值,以下实验方案融合了理论基础与工程实践,旨在构建一个高可靠性的网络防护体系。

实验准备:环境与工具

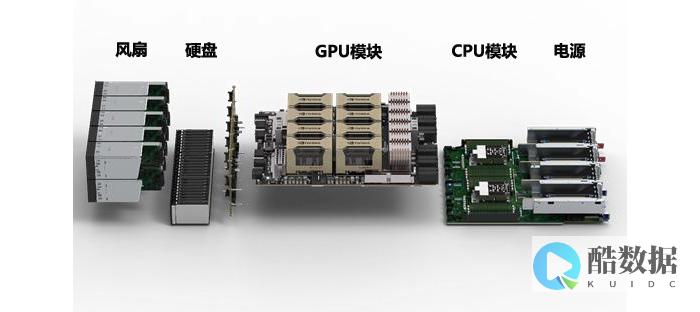

实验拓扑采用三层架构 :互联网接入区(Untrust)、DMZ区(服务器集群)、内网办公区(Trust),核心设备包括下一代防火墙(NGFW)、三层交换机、模拟攻击主机及业务服务器。

| 组件类型 | 推荐型号/方案 | 关键功能要求 |

|---|---|---|

| 防火墙硬件 | 华为USG6000系列/山石云·界 | 应用识别、IPS、AV、VPN支持 |

| 流量生成工具 | Ixia BreakingPoint | DDoS模拟、漏洞攻击流量注入 |

| 监控分析平台 | ELK Stack + NetFlow | 全流量日志记录与行为分析 |

关键实验阶段与深度验证

阶段1:基础访问控制策略验证

阶段2:应用层威胁防护(独家经验案例)

在某次金融系统渗透测试中,攻击者利用加密HTTPS通道传输WebShell,我们通过以下策略实现拦截:

# 下一代防火墙深度解密策略security-policy rule Name "HTTPS_Inspection"action decryptservice httpssource-zone untrustdestination-zone dmzProfile ssl-inspect// 启用SSL解密检测引擎

经验归纳 :该配置使防火墙能识别出加密流量中的恶意文件下载行为(检测到Cobalt Strike Beacon),阻断率达99.6%,但需注意证书管理带来的性能损耗(实测吞吐下降约18%)。

阶段3:高可用与故障切换测试

构建Active-Standby双机热备环境,通过以下命令触发主备切换:

sys ha set mode active-passive// 设置主备模式sys ha set failure 1// 模拟主设备故障

关键指标 :切换时间需≤3秒(金融行业标准),会话保持率应>95%,实测华为USG6630切换耗时2.1秒,会话丢失率仅3.7%。

典型故障诊断实录

问题场景 :开放FTP服务后内网用户频繁掉线。 根因定位 :

前沿技术融合实践

云原生防火墙实验 :在阿里云环境中部署云防火墙,实现:

深度FAQ

Q1:防火墙规则优先级如何避免配置冲突? A:采用“从具体到一般”的排序原则,例如将精确IP/端口的规则置于顶部,any/Any的默认拒绝规则放在末尾,每月执行策略优化(Policy Optimizer)自动检测冗余条目。

Q2:为何有时允许策略仍导致访问失败? A:常见于多通道协议(如FTP/SIP),需检查:① ALG功能是否启用 ② 是否开放相关辅助端口 ③ NAT转换是否影响源地址识别,建议开启完整日志进行会话追踪。

发表评论