服务器 虚拟主机防止DDoS攻击

一、什么是DDoS攻击?

DDoS(分布式拒绝服务)攻击是一种恶意的网络攻击,通过大量的请求耗尽目标服务器的资源,使其无法提供正常的服务,这种攻击通常利用多个受控制的计算机或僵尸网络发起,目的是使目标服务器瘫痪。

二、虚拟主机如何防止DDoS攻击?

1、 使用防火墙 :配置防火墙可以对流量进行过滤和限制,防止恶意流量进入服务器,防火墙能够识别异常的流量模式并阻止可疑的请求。

2、 反向代理 :通过使用反向代理服务器,可以将请求分发到多个服务器上,从而分散攻击流量,反向代理还可以缓存静态内容,提高响应速度。

3、 流量清洗服务 :许多虚拟主机提供商提供流量清洗服务,可以检测和过滤恶意流量,这些服务通常会在数据中心级别实施,以保护所有客户免受DDoS攻击的影响。

4、 负载均衡 :使用负载均衡可以将流量分散到多个服务器上,从而减轻单个服务器的压力,负载均衡器可以根据预定义的规则分配流量,确保每个服务器都能高效运行。

5、 硬件设备 :使用专业的网络设备,如DDoS防火墙、入侵检测系统(IDS)等,可以提供更高级的防护,这些设备能够实时监控网络流量,并在检测到异常时自动采取行动。

6、 监控和警报系统 :设置监控和警报系统,可以及时发现异常流量和攻击,并采取相应措施,这些系统可以记录日志文件,帮助管理员分析攻击来源和类型。

7、 更新软件和补丁 :及时更新服务器软件和应用程序,以修复已知漏洞,减少受攻击的风险,定期检查并安装最新的安全补丁是非常重要的。

8、 限制资源使用 :通过限制每个用户的资源使用,可以减少单个用户对服务器的压力,从而减少DDoS攻击的效果,可以限制每个账户的最大连接数或带宽使用量。

9、 定期备份数据 :定期备份数据是防止数据丢失的重要措施之一,即使服务器遭受DDoS攻击导致宕机,也可以通过备份恢复数据。

10、 设置强密码 :为所有账户设置强密码,以防止未经授权的访问,强密码应包含大小写字母、数字和特殊字符,并且长度至少为8个字符。

三、相关问题与解答

1、 问题 :如何选择适合自己网站的虚拟主机防DDoS方案?

解答 :选择适合自己网站的虚拟主机防DDoS方案需要考虑多个因素,包括网站的类型、规模、预算以及所需的安全性级别,要了解自己的网站是否容易成为DDoS攻击的目标,例如电商网站、金融机构网站等更容易受到攻击,根据网站的重要性和预期的流量选择合适的 防护措施 ,如果网站非常重要且流量较大,建议选择高级别的防护方案,如接入专业的DDoS高防服务,还要考虑成本效益比,确保所选方案既能有效防御DDoS攻击,又不会过于昂贵。

2、 问题 :虚拟主机提供商如何应对从IDC机房内部发起的DDoS攻击?

解答 :从IDC机房内部发起的DDoS攻击是一种较为复杂的情况,因为常规的硬件防火墙和入侵检测设备无法防御来自内部的攻击流量,为了应对这种情况,虚拟主机提供商可以采取以下措施:

在虚拟化层增加自研的DDoS防御模块,有效识别进出虚拟化层的DDoS攻击流量并进行拦截。

实施严格的访问控制策略,确保只有授权人员才能访问敏感资源。

定期进行安全审计和漏洞扫描,及时发现并修复潜在的安全隐患。

建立应急响应机制,一旦发现内部发起的DDoS攻击,立即启动应急预案,迅速定位并隔离攻击源。

以上就是关于“ 服务器虚拟主机防止ddos攻击 ”的问题,朋友们可以点击主页了解更多内容,希望可以够帮助大家!

用了安全防护服务器还是被ddos打死了怎么办

其实ddos是比较难防,你可以做如下操作:1,隐秘你的ip,尽量用域名绑定。2,服务器集群,这样的好处是一个服务器坏了,数据还能转移到其他服务器上3,用反向代理模式进一步保护你的服务器4,禁用ping命令,这样会以为你的服务器没有联网

增加带宽和服务器硬件可以防御DDoS吗?

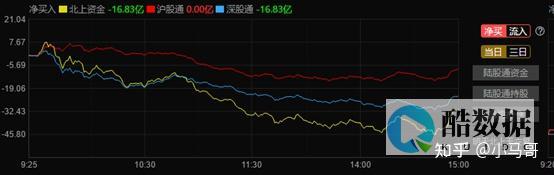

展开全部增加带宽和服务器硬件的确可以缓解DDoS攻击,当你的带宽大于攻击者的攻击流量就可以无视攻击了,但是DDoS攻击的流量成本非常低,而带宽和硬件的成本却非常高,当攻击者发起成倍增加的大流量攻击时,靠增加带宽来防御是不太现实的,除非你超级超级有钱。 最合理的防御方式是选择接入网络高防,就拿墨者.安全的高防来说,1000G的攻击流量都可以防住,国内一般的攻击流量是几十G最多到几百G,所以1000G的防御流量等级是完全可以保证安全了。

ddos攻击是什么意思?机房那边说服务器被攻击了,这个要怎么解决?

DDoS攻击就是通过控制大量肉鸡对目标发起攻击,通过消耗目标带宽资源或耗尽服务器资源让服务器直接崩溃无法访问。 服务器运营商的防护手段一般就是黑洞策略,遇到大流量攻击时直接把企业服务器放入黑洞,这样是可以阻挡DDOS攻击,但同时也让正常访客无法访问了。 而墨者.安全的防护会提供1T的超大带宽,可以对畸形包进行有效拦截,抵御SYN Flood、ACK Flood、ICMP Flood、DNS Flood等攻击,通过JS验证、浏览器指纹、ACL等技术抵御CC攻击。

发表评论