理解安全关联的核心概念

安全关联(Security Association,SA)是网络安全架构中的基础单元,它定义了通信双方在数据传输过程中需要遵循的安全策略、算法和参数,安全关联就像是一份“安全契约”,明确了如何对数据进行加密、认证、完整性保护等操作,在VPN、IPsec、TLS等协议中,安全关联都是实现端到端安全的核心机制。

安全关联通常由三个关键要素组成: 安全参数索引(SPI) 、 IPsec协议标识 (如AH或ESP)和 目的IP地址 ,SPI是每个SA的唯一标识符,用于区分不同连接的安全策略;协议标识则明确了使用的安全协议类型;而目的IP地址则限定了SA的应用范围,通过这些要素,通信双方可以快速定位并应用对应的安全策略,确保数据传输的安全性。

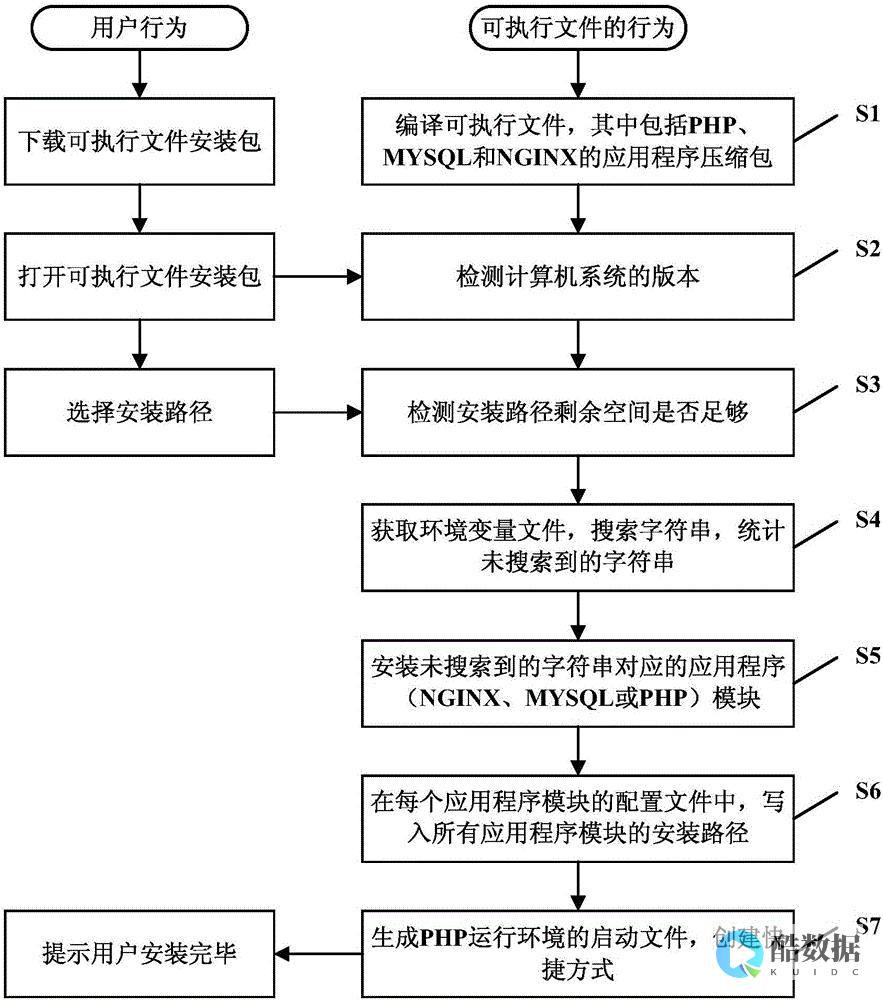

安全关联的建立流程:从协商到激活

安全关联的建立并非一蹴而就,而是需要经过严格的协商和验证过程,以IPsec协议为例,其建立流程主要分为两个阶段:IKEv1/IKEv2协商阶段和IPsec SA建立阶段。

IKE阶段:身份验证与密钥交换

在IKE(Internet Key Exchange)阶段,通信双方首先通过 主模式(Main Mode) 或 积极模式(Aggressive Mode) 进行身份验证,主模式提供更高的安全性,通过6条消息交换完成身份验证和密钥预生成;积极模式则更高效,仅用3条消息完成,但安全性稍弱,验证方式包括预共享密钥、数字证书等,确保双方身份可信。

验证通过后,双方进入 快速模式(Quick Mode) ,协商IPsec SA的具体参数,如加密算法(AES、3DES等)、认证算法(SHA-256、MD5等)、密钥生命周期等,这一阶段还会生成用于数据加密的会话密钥,确保密钥的动态性和安全性。

IPsec SA激活:数据传输的安全保障

IKE协商完成后,IPsec SA正式激活,发送方会根据SA中的策略,对数据包进行封装(如ESP协议封装原始IP包和TCP/UDP数据),并添加SPI序列号等字段;接收方则通过SPI匹配对应的SA,解密数据包并验证完整性,确保数据在传输过程中未被篡改或窃取。

安全关联的实际应用场景

安全关联的应用场景广泛,覆盖企业网络、远程接入、物联网等多个领域,以下是几个典型应用:

企业VPN构建

企业分支机构或远程员工访问内部网络时,通常通过VPN建立安全隧道,VPN网关与终端设备之间会建立IPsec SA,对传输数据进行加密和认证,某跨国企业通过IPsec VPN连接总部与海外分公司,SA中采用AES-256加密算法和SHA-384认证算法,确保财务数据、业务信息等敏感信息的安全传输。

云环境安全通信

在云计算中,虚拟机与存储服务、负载均衡器之间的通信需要安全保障,通过建立安全关联,可以加密控制平面和数据平面的流量,AWS的VPC(Virtual Private Cloud)支持通过IPsec安全关联实现不同VPC之间的安全通信,确保跨区域数据传输的机密性和完整性。

物联网设备接入

物联网设备(如传感器、智能摄像头)通常通过无线网络接入,易受中间人攻击,通过轻量级的安全协议(如DTLS)建立安全关联,可以对设备与云端平台之间的通信进行加密,智能家居设备使用DTLS协议建立SA,防止黑客截控设备指令或窃取用户隐私数据。

安全关联的维护与管理

安全并非一劳永逸,安全关联的维护与管理同样重要,以下是关键管理要点:

密钥生命周期管理

SA中的会话密钥具有生命周期(如1小时或1GB流量限制),过期后需通过IKE协议重新协商生成密钥,避免长期使用同一密钥带来的安全风险,企业需根据安全需求合理设置密钥生命周期,平衡安全性与性能开销。

SA数据库的动态更新

网络环境中,IP地址、设备状态等可能动态变化,需及时更新SA数据库,当VPN客户端断开重连时,网关需为其重新建立SA;当网络拓扑变更时,需删除失效的SA并建立新的关联,自动化管理工具(如SDN控制器)可提升SA更新的效率和准确性。

安全审计与日志监控

定期审计SA的建立、使用和终止记录,及时发现异常行为(如频繁SA重建、未知SPI访问),通过SIEM(安全信息和事件管理)系统分析SA日志,可检测到潜在的DoS攻击或密钥破解尝试,提前采取防御措施。

常见问题与优化策略

在实际应用中,安全关联可能面临性能瓶颈、配置错误等问题,需通过优化策略解决:

性能优化

SA的建立和加密计算会消耗网络资源,尤其在高并发场景下,可通过硬件加速(如使用支持AES-NI的CPU)、减少SA协商频率(如延长密钥生命周期)、采用隧道模式而非传输模式等方式降低性能开销。

配置错误规避

SA参数不匹配(如加密算法不一致、SPI冲突)会导致通信失败,建议使用集中化配置管理工具(如Ansible、Puppet)统一部署SA策略,并通过预配置模板减少人为错误,部署前需进行充分测试,确保双方SA参数兼容。

协议版本选择

IKEv2相比IKEv1提供了更好的移动性支持和抗重放攻击能力,适用于移动办公场景;而IKEv1在兼容旧设备时仍有优势,企业需根据设备支持情况和安全需求选择合适的协议版本,逐步淘汰不安全的协议版本(如IKEv1的预共享密钥易受字典攻击)。

安全关联是网络安全的“基石”,通过明确定义安全策略、规范建立流程、强化维护管理,可有效保障数据传输的机密性、完整性和可用性,无论是企业VPN、云通信还是物联网接入,合理运用安全关联都能构建起坚实的安全防线,随着网络环境日益复杂,未来安全关联技术将向自动化、智能化方向发展,结合AI和零信任架构,实现更动态、更高效的安全防护,对于企业和开发者而言,深入理解安全关联的原理与应用,是应对网络安全挑战的必备能力。

cs1.6 ak47 压枪有什么技巧?

每把枪弹道不同压枪的方法也就不同对于压枪 首先要熟悉你所用枪械的弹道 知道了弹道就知道该吧鼠标 下压到那个位置 对于AK右手持枪的弹道是在准心的右上方向一点 所以要把鼠标压倒敌人的左边跨部位置 左手持枪则相反 应为AK弹道飘 所以压倒跨部位置容易爆头 其他枪械的弹道都不同的 建议最好的练习方法 自己开个房间 在墙上喷漆 对着喷漆练习来熟悉弹道 练习压枪 最后再去实战中练习 如果不喜欢连射 记住无论如何 在准心处于小小的状态时 要打中1发子弹 AK打人 前3发子弹很准的

热血英豪技巧

连击要看你用什么装备. 反击的话,新手最好是从3反和2反开始 也就是等别人打完一套招,在他最后一下打完但是还没收招的时候你就狂按X或C.然后就会闪下光.然后你就反击叻. 你能100%反出2反和3反就慢慢的练一反 其实一反不难,因为是在别人打完的时候反击.所以前提是你要判断出别人出第一拳的时间(我反正是这样练的).然后等那个打击的火花闪一下就马上狂按X或C. 然后就是传说中的双反叻(你先把前面的练好再看这个)... 超级难....因为不仅是判断还要看你按键的速度. 就是在别人打完第一拳而出第二拳的时候,第一拳的火花还没消失,然后反出,再防住他第二拳,再反.. 这就是双反...但是不推荐使用 因为反击在英豪里只做辅助,而且反的时候注意生命,会消耗一点.除非你是再生人攻击超级痛(再生的双反是先X再C)..不然只反一下就够了.因为难得高,很难成功. 实战中使用性不高. 以上说得不对别骂我啊...

CF中的AK-S应该怎么用? 爱问知识人

您好,我是穿越火线帮助团成员清清,很高兴能为您解答疑难问题!

要练好AK移动是关键.

ak与m4在距离相对较远可以采用蹲射,两三发的点射,尽量朝对方的头皮部位射击,如果对方不是一个人的话,那么一定要避开其余的火力点,瞄准其中的一个。如果对方是awp的话,点两枪,躲闪再点两枪,这中间的间隔就是对方枪刀替换的时候,打的好的话两个回合就可以干掉对方。

近距离ak遇到敌人头两发的跳射是很容易爆头的,而后枪的顺序是颈部,胸部,腰部最后是膝部,或者是站住点两三枪后,蹲下枪口平端利用枪械的后坐力子弹向上就可以击中对方的要害。如果对方不止一个人的话,建议采用跳射,既可以进攻又可以闪躲,能打几个是几个,然后配合闪光弹,找机会撤退。

建议

1/单发点射,爆头用,瞄准敌方的头,点射。

2/3发连射,不太好控制,打头和身体。

3/压枪扫射,前3~4发准确较高的子弹射出后,鼠标适当下拉,压低准心,30发连续打出

给楼主一些练爆头的技巧

1.保持准心的高度不变,在敌人脑袋高度。

2.不要扫射,只能点射,3连发最佳。

3.不能边打边往前直线跑,很多新手都这样,一紧张,就按住W ,往前疯跑,还扫射,子弹飞哪里去都不知道。其实只要冷静的击中对方几发子弹,对方就够受的了,完全没必要这样子,一颗都打不中。

4.对方站立不动,或者蹲下,爆头就很容易了。对方如果跑动,那就要看瞄准能力了。把鼠标的灵敏度调到5-10,增加准心的稳定性,可以帮助提高爆头率。 多打多练,保持冷静的心态,还有有节奏的射击频率,要先养成的习惯。否则,不要指望提高爆头,或者杀敌的能力。

5.要想爆头快,那只能做到瞄准快,反应快!!!

发表评论