分布式数据处理系统的搭建是应对大数据时代海量数据存储与计算需求的核心技术,其核心在于通过多节点协同工作,实现数据的高效处理、高可用性与弹性扩展,以下从需求分析、架构设计、技术选型、部署实施到优化运维,系统阐述搭建流程。

需求分析与目标明确

搭建前需明确业务场景的核心需求:数据规模(每日TB级PB级增长?)、处理时效(实时秒级响应/离线批处理?)、业务类型(结构化数据/非结构化数据?)以及成本预算,电商平台需实时处理用户行为日志(流数据),而金融风控系统可能侧重历史数据的离线分析,需求直接决定后续架构方向,避免过度设计或资源不足。

架构设计:分层解耦与高可用

分布式系统通常采用分层架构,确保各层职责清晰,便于扩展与维护:

技术选型:匹配场景与生态

技术选型需考虑团队技术栈、社区活跃度、性能与成本:

环境准备与集群部署

数据接入与处理流程

数据接入需确保格式统一(如JSON、Parquet),通过Flume监听日志目录,实时推送至Kafka;Kafka消费者(Spark/Flink)读取数据后,进行清洗(去重、过滤异常值)、转换(字段映射、类型转换),再写入存储层,用户行为数据清洗后,可存入HBase用于实时推荐,或存入Hive离数仓用于历史分析。

性能优化与高可用保障

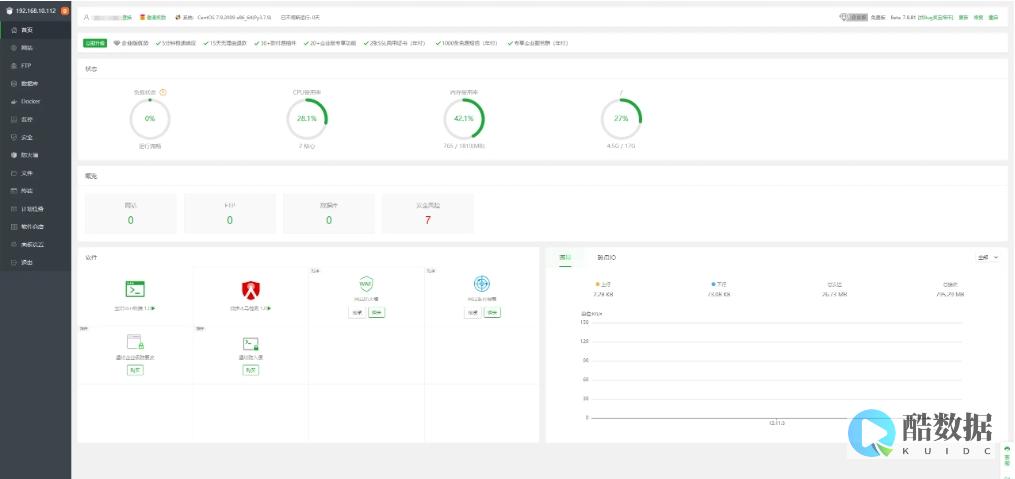

监控与运维

部署Prometheus+Grafana监控系统,采集节点资源(CPU、内存、磁盘I/O)、组件状态(HDFS剩余空间、YARN任务队列长度)、任务延迟(Flink Checkpoint耗时)等指标;ELK(Elasticsearch+Logstash+Kibana)收集日志,便于故障排查,建立自动化运维流程,如节点扩缩容(Ansible脚本)、任务失败重试(Airflow重试机制),保障系统稳定运行。

搭建分布式数据处理系统需以业务需求为导向,通过分层架构实现模块解耦,结合技术选型平衡性能与成本,最终通过优化与运维确保系统长期稳定,随着云原生与Serverless技术发展,未来可进一步简化部署流程,聚焦数据价值挖掘。

Hadoop和MapReduce究竟分别是做什么用的

1、hadoop是一种分布式系统的平台,通过它可以很轻松的搭建一个高效、高质量的分布系统,而且它还有许多其它的相关子项目,也就是对它的功能的极大扩充,包括Zookeeper,Hive,Hbase等。 2、MapReduce是hadoop的核心组件之一,hadoop要分布式包括两部分,一是分布式文件系统hdfs,一部是分布式计算框,就是mapreduce,缺一不可,也就是说,可以通过mapreduce很容易在hadoop平台上进行分布式的计算编程。 再详细的话,你得多看些文档。

ims技术特点是什么

IMS是上海新跃物流汇团队自主研发并拥有自主知识产权的针对中小物流企业的综合性信息化管理解决方案,IMS是系统的英文缩写。 简单介绍一下,IMS在技术方面主要有以下这样几个特点:一 采用B/S架构IMS系统采用B/S架构,但可以安装客户端。 B/S最大的优点就是大大简化了系统的维护、开发和使用,实现客户端零维护。 无论用户的规模有多大,有多少分支机构都不会增加任何维护升级的工作量,所有的操作只需要针对服务器进行;如果是异地,只需要把服务器连接专网即可实现远程维护、升级和共享。 由于IMS系统主要针对物流行业的中小型公司,因此采用IE/Flashplayer 可以让界面元素呈现更多,更容易在B/S架构下轻松实现C/S的客户体验。 二 采用分布式数据库方式IMS系统通过B/S架构实现数据的集中管理,同时采用分布式数据库实现数据的分布式存储,大大增强了IMS的扩展性,使得系统可以轻松应对企业业务数据不断攀升的量级需求;而在服务器的架设上,IMS根据IT灾备需求进行集群架构处理,从根本上避免了系统因为受到黑客攻击而全线崩溃的可能。 三 IMS采用了靓丽的换皮肤技术。 将系统外观与代码进行隔离,可以让IMS系统在改变界面风格时变得更容易。

对称加密和非对称加密的区别是什么?

l 对称加密算法对称加密算法是应用较早的加密算法,技术成熟。 在对称加密算法中,数据发信方将明文(原始数据)和加密密钥一起经过特殊加密算法处理后,使其变成复杂的加密密文发送出去。 收信方收到密文后,若想解读原文,则需要使用加密用过的密钥及相同算法的逆算法对密文进行解密,才能使其恢复成可读明文。 在对称加密算法中,使用的密钥只有一个,发收信双方都使用这个密钥对数据进行加密和解密,这就要求解密方事先必须知道加密密钥。 对称加密算法的特点是算法公开、计算量小、加密速度快、加密效率高。 不足之处是,交易双方都使用同样钥匙,安全性得不到保证。 此外,每对用户每次使用对称加密算法时,都需要使用其他人不知道的惟一钥匙,这会使得发收信双方所拥有的钥匙数量成几何级数增长,密钥管理成为用户的负担。 对称加密算法在分布式网络系统上使用较为困难,主要是因为密钥管理困难,使用成本较高。 在计算机专网系统中广泛使用的对称加密算法有DES、IDEA和AES。 传统的DES由于只有56位的密钥,因此已经不适应当今分布式开放网络对数据加密安全性的要求。 1997年RSA数据安全公司发起了一项“DES挑战赛”的活动,志愿者四次分别用四个月、41天、56个小时和22个小时破解了其用56位密钥DES算法加密的密文。 即DES加密算法在计算机速度提升后的今天被认为是不安全的。 AES是美国联邦政府采用的商业及政府数据加密标准,预计将在未来几十年里代替DES在各个领域中得到广泛应用。 AES提供128位密钥,因此,128位AES的加密强度是56位DES加密强度的1021倍还多。 假设可以制造一部可以在1秒内破解DES密码的机器,那么使用这台机器破解一个128位AES密码需要大约149亿万年的时间。 (更深一步比较而言,宇宙一般被认为存在了还不到200亿年)因此可以预计,美国国家标准局倡导的AES即将作为新标准取代DES。 l 不对称加密算法不对称加密算法使用两把完全不同但又是完全匹配的一对钥匙—公钥和私钥。 在使用不对称加密算法加密文件时,只有使用匹配的一对公钥和私钥,才能完成对明文的加密和解密过程。 加密明文时采用公钥加密,解密密文时使用私钥才能完成,而且发信方(加密者)知道收信方的公钥,只有收信方(解密者)才是唯一知道自己私钥的人。 不对称加密算法的基本原理是,如果发信方想发送只有收信方才能解读的加密信息,发信方必须首先知道收信方的公钥,然后利用收信方的公钥来加密原文;收信方收到加密密文后,使用自己的私钥才能解密密文。 显然,采用不对称加密算法,收发信双方在通信之前,收信方必须将自己早已随机生成的公钥送给发信方,而自己保留私钥。 由于不对称算法拥有两个密钥,因而特别适用于分布式系统中的数据加密。 广泛应用的不对称加密算法有RSA算法和美国国家标准局提出的DSA。 以不对称加密算法为基础的加密技术应用非常广泛。

发表评论