数据完整性的核心要素

数据完整性是指数据在存储、传输和处理过程中保持准确、一致和完整的特性,是信息安全体系的基础,它确保数据从源头到终端的全生命周期中不被未授权篡改、损坏或丢失,为业务决策、合规审计和系统可靠性提供保障,实现安全的数据完整性需从技术、管理和流程三个维度协同发力,构建多层次防护体系。

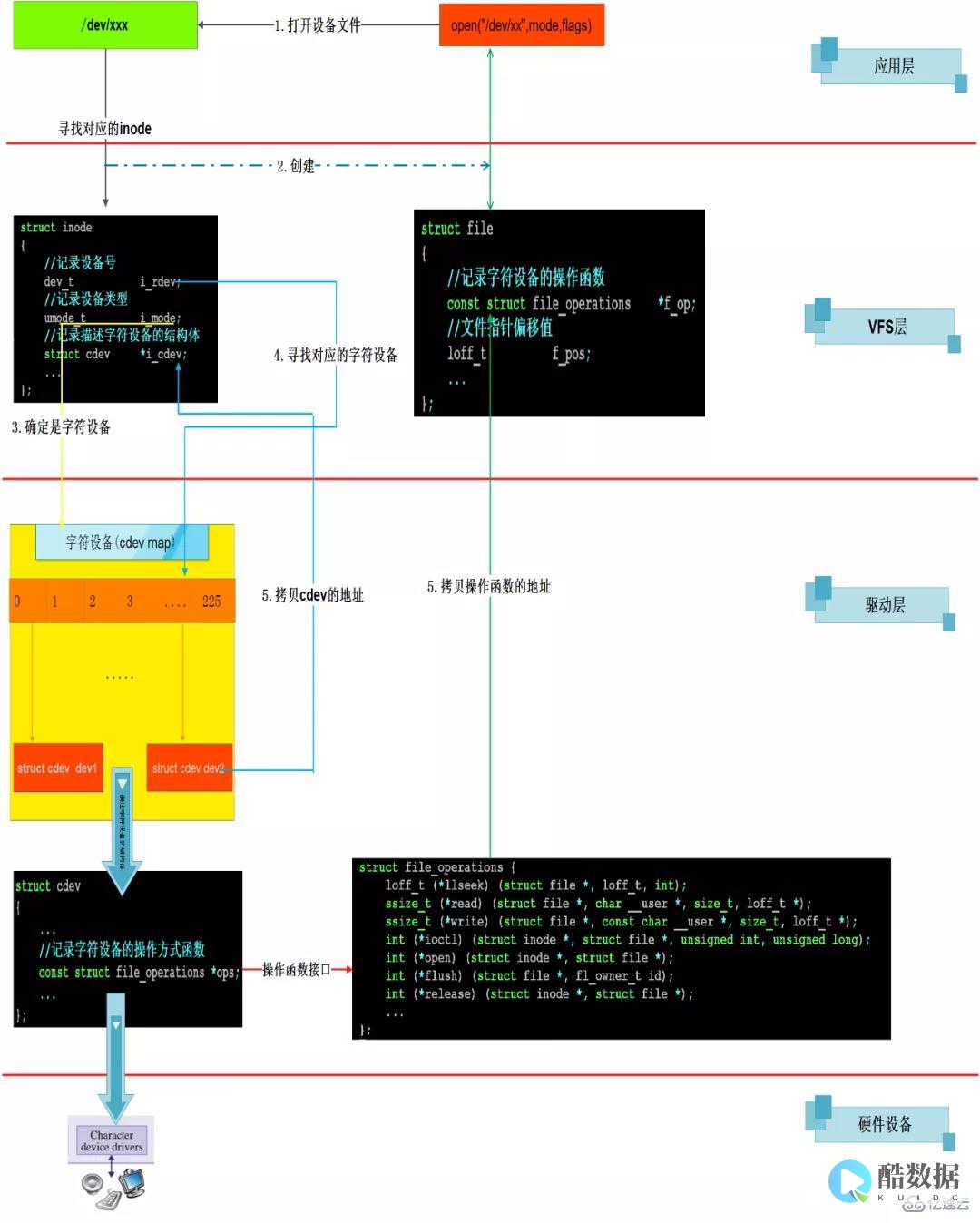

技术保障:构建数据完整性的底层防线

技术措施是实现数据完整性的核心手段,涵盖加密、校验、访问控制等关键技术。

管理策略:完善数据完整性的制度框架

技术手段需配合完善的管理策略,才能形成闭环防护。

流程规范:确保数据全生命周期的完整性管理

从数据创建到销毁,需建立标准化流程,覆盖全生命周期各环节。

数据完整性的常见威胁与应对

| 威胁类型 | 典型场景 | 应对措施 |

|---|---|---|

| 篡改 | 攻击者修改数据库中的交易记录 | 使用哈希校验、区块链存证 |

| 丢失 | 硬件故障或勒索软件攻击 | 异地备份、定期演练恢复流程 |

| 重放攻击 | 截获并重复发送合法数据包 | 引入时间戳、随机数机制 |

| 内部威胁 | 员工恶意删除或泄露数据 | 操作审计、权限分离、行为分析 |

安全的数据完整性是数字化时代的核心刚需,需通过技术加密、管理规范、流程控制三者结合,构建“事前预防、事中监控、事后追溯”的全方位体系,随着云计算、物联网等技术的发展,数据完整性保护将面临更多挑战,唯有持续优化技术手段、完善管理制度,才能确保数据在复杂环境中的可信与可用,为数字经济的发展筑牢安全基石。

发表评论