网络安全分析师警告称,数以千计的Citrix ADC 和网关部署仍然存在安全风险,即便该品牌 服务器 在此之前已经修复了两个严重的安全漏洞。

第一个漏洞是CVE-2022-27510,已于 11 月 8 日修复。可影响两种 Citrix 产品的身份验证绕过。地二个漏洞是CVE-2022-27510,已于 12 月 13 日披露并修补,其允许未经身份验证的攻击者,在易受攻击的设备上执行远程命令并控制它们。

然而,就在Citrix公司发布安全更新对漏洞进行修复时,攻击者已经在大规模利用CVE-2022-27518漏洞了。

NCC Group公司旗下的Fox IT团队的研究人员报告说,虽然大多数面向公众的 Citrix 端点已更新为安全版本,但仍有数千个端点容易受到攻击。

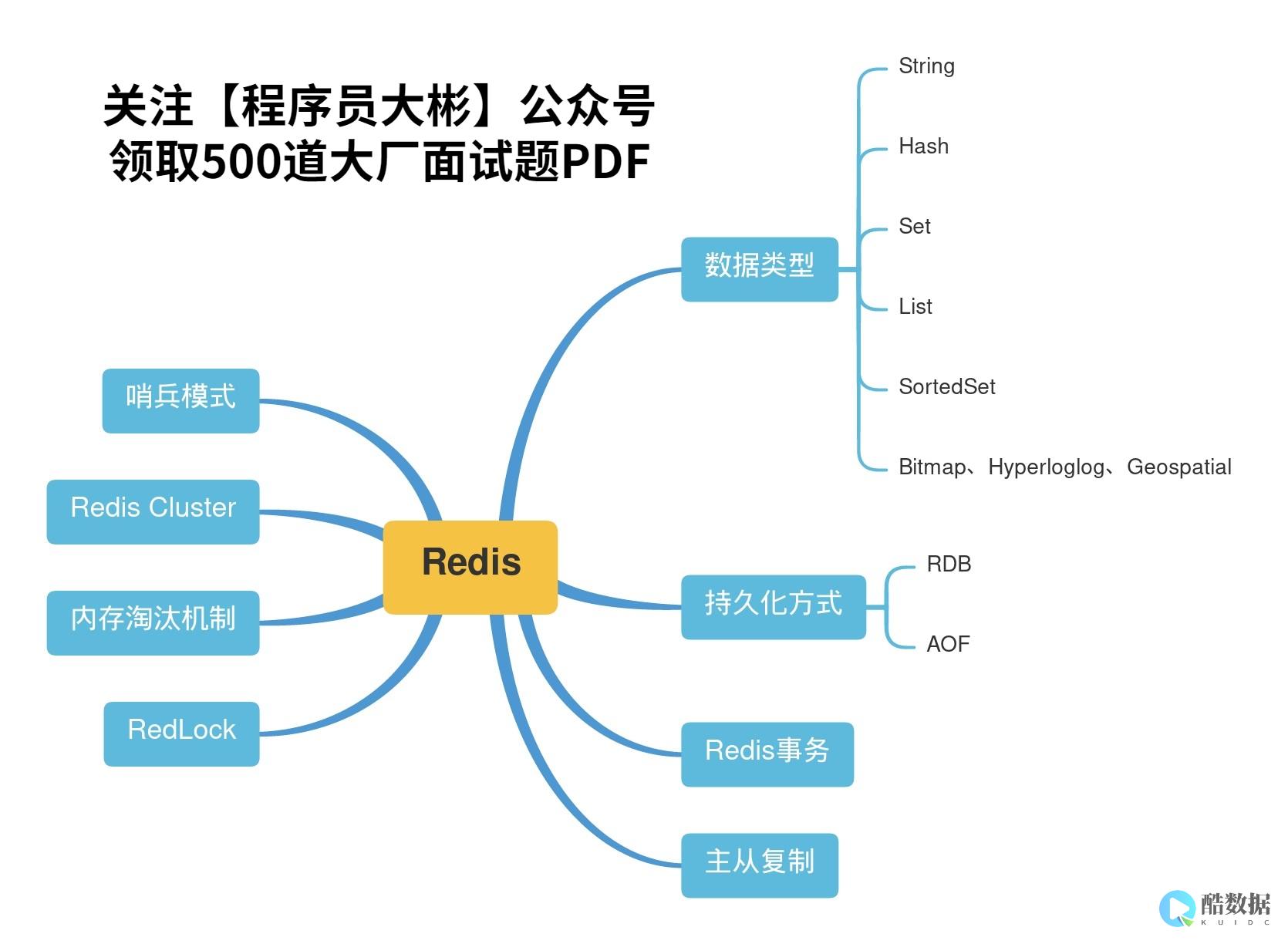

Fox IT 分析师于 2022 年 11 月 11 日扫描了网络,发现共有3万台 Citrix 服务器在线。为了确定有多少太服务器受到上述两个漏洞的影响,安全研究人员首先要确定它们的版本号。虽说版本号未包含在服务器的HTTP 响应中,但是却携带了类似 MD5 哈希的参数,可用于将它们与 Citrix ADC 和 Gateway 产品版本进行匹配。

index.htm 中的哈希值

因此,该团队在VM上下载并部署了他们可以从 Citrix、Google Cloud Marketplace、AWS 和 Azure 获取的所有 Citrix ADC 版本,并将哈希值与版本相匹配。

将哈希链接到版本 (Fox It)

这进一步减少了未知版本(孤立哈希)的数量,但总的来说,大多数哈希都与特定的产品版本相关联。

数以千计易受攻击的 Citrix 服务器

最终结果如下图所示,表明截至2022年12月28日,大部分服务器在13.0-88.14版本上,不受这两个安全问题的影响。

Citrix 服务器版本 (Fox It)

使用数量排名第二的版本是12.1-65.21,如果满足某些条件,则容易受到 CVE-2022-27518 的攻击,该版本至少有3500个端点在运行。攻击者对此进行利用的前提是,这些服务器必须要使用SAML SP 或 IdP 配置,因此,并非3500个系统都会受到CVE-2022-27518的影响。

有超过 1000 台服务器容易受到 CVE-2022-27510 的影响,大约 3000 个端点可能容易受上述两个严重安全漏洞的影响。

最后,Fox IT 团队希望其博客能够帮助提高 Citrix 管理员的意识,他们尚未针对最近的严重缺陷应用进行安全更新,这将会让很多用户处于风险之中。而统计数据也表明,要对所有设备的安全漏洞进行修复,供应商和企业仍有许多工作要做。

路由器 安全连接 认证

此警告为windowS提供的`不代表真的不安全或者真的安全,只是提示作用。 一般情况下如果计算机安全证书不全,或者有遗漏只要你在网页上输入帐号密码按发送以后读会出现此现象。 支付宝交易的时候也会出现此提示`财富通有相同的现象,个人认为不能作为安全或者不安全的依据。

登录QQ音乐用微信登录他会出现很多条款,那个该怎么办呢?

在很多登录的时候都有很多条款,这个需要,自己来确认一下,默认打对勾就行了

后院3国出现了服务器保护中该怎样办

等到保护截止

发表评论