技术原理、部署实践与行业应用

服务器防篡改的核心概念与挑战

服务器防篡改是指通过技术手段监测、识别和阻止对服务器关键资源(如操作系统、应用程序、配置文件、数据库等)的非法修改行为,是保障服务器稳定运行和数据安全的基础环节,随着网络攻击技术演进,服务器篡改风险日益凸显:

主流防篡改技术方案对比与 酷番云 实践

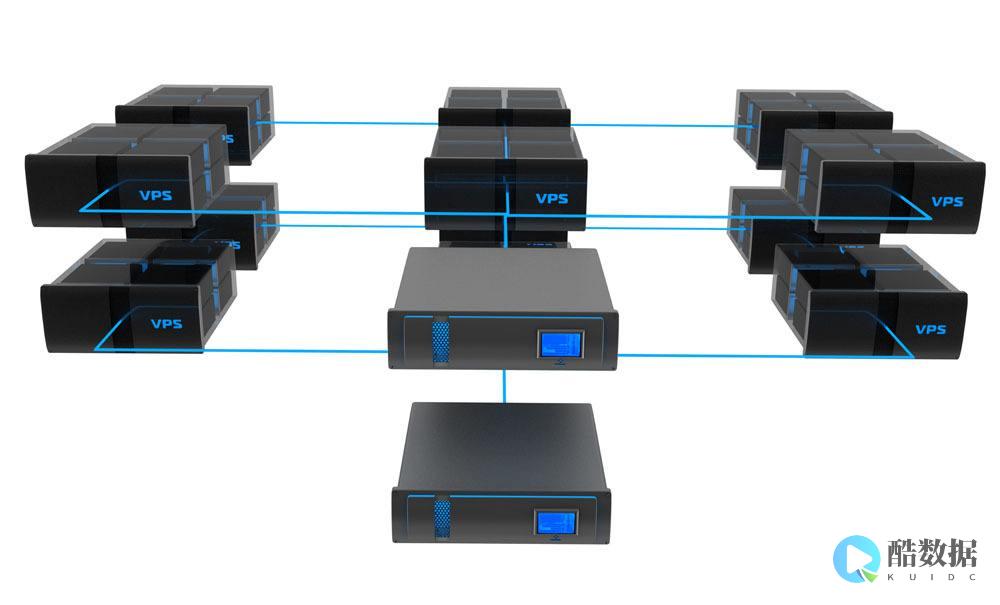

服务器防篡改技术可分为软件级、硬件级及混合方案,不同方案各有优势,需结合业务场景选择。

| 技术类型 | 核心原理 | 优势 | 局限性 | 酷番云案例 |

|---|---|---|---|---|

| 软件防篡改 | 文件完整性监控(FIM)、行为审计、日志分析 | 成本低、灵活性强,可定制化规则 | 对底层系统修改能力有限,易被恶意软件绕过 |

酷番云“文件完整性监控(FIM)模块”:通过哈希算法实时校验关键文件(如

/etc/passwd

、),若文件被修改,立即触发告警并生成审计日志,某电商客户部署后,成功阻止3次勒索软件对订单数据库的篡改。

|

| 硬件防篡改 | TPM(可信平台模块)、HSM(硬件安全模块) | 不可篡改性、高安全性,符合国密标准 | 需硬件支持,部署成本高 | 酷番云“TPM集成方案”:将服务器硬件TPM与云平台联动,实现开机启动验证、密钥存储保护,某政务单位部署后,通过TPM验证确保系统启动时未被篡改,通过HSM加密数据库密钥,防止密钥泄露导致的篡改。 |

| 混合方案 | 软件FIM+硬件TPM/审计 | 结合软件灵活性与硬件不可篡改性,覆盖全场景 | 配置复杂,需协同管理 | 酷番云“一体化安全防护套件”:融合FIM实时监控与TPM启动验证,某金融企业部署后,实现“文件被篡改→TPM验证失败→自动化隔离→人工审计”的全流程防护,2023年拦截篡改事件12次。 |

部署最佳实践与合规要求

服务器防篡改的部署需遵循“预防-检测-响应-恢复”闭环,同时满足国内安全标准。

策略配置

监控与响应

合规与审计

新兴技术与趋势

随着云原生、AI技术的应用,服务器防篡改正向智能化、自动化方向发展:

酷番云“云原生安全平台”已集成上述功能,例如通过AI模型分析容器镜像篡改行为,某互联网公司部署后,将容器篡改检测时间从小时级缩短至分钟级。

深度问答

如何根据业务类型(金融、政务、电商)选择合适的防篡改技术组合?

服务器防篡改措施 如何与整体安全策略协同,避免重复建设?

通过上述技术方案、部署实践与行业应用,企业可构建全面的服务器防篡改体系,有效抵御各类攻击风险,满足国内安全标准要求。

发表评论