随着科技的发展,越来越多的家庭开始使用和依赖互联网,我们的生活方式也随之而变得便利了许多。然而,在享受互联网带来的便利的同时,也面临着安全风险。受到网络攻击的家庭不再罕见,因此,家庭网络安全的保障变得尤为重要。

作为一种安全性更高的操作系统,SELinux在进行家庭网络安全保障方面有着独特的优势。本文将会详细探讨SELinux在家庭网络安全方面的作用以及基于SELinux的家庭网络安全保障策略。

SELinux的作用

SELinux是一种高级操作系统的安全性增强功能,它是由美国国家安全局开发的。SELinux在Linux系统上的实现是基于强制访问控制(MAC)模型的。在常规的自愈和安全性措施之外,它可以提供额外的安全性和加固保护。因此,它可以帮助家庭网络用户提高网络安全保障水平。

家庭网络安全保障策略

现在,我们来看看基于SELinux的家庭网络安全保障策略。

1.明确的安全策略

家庭网络用户需要清楚地订立一个明确的安全策略。这包括了不同设备的使用指南,如何设置安全密码,不接受陌生人的电子邮件和信息等等。设定这样的策略可以为家庭用户带来更高的安全保障,使得这些策略得到贯彻执行。

2.网络加密

家庭用户应该确保家庭网络加密。通过这个措施,网络信号将被加密,并保障只有授权人员能够进行网络访问。

3.定期更新软件

时常更新软件也是一个很好的网络保障办法。软件开发商会在维护时间中研究、开发与更新新版本的软件,以便排除任何可能的安全问题。家庭用户应该在确认软件安装时定期进行更新以保证网络安防。

4.使用安全的密码

使用长时间的密码,包括特殊字符、大大小写字母和数字是网络安全中一项基本要求。这样的密码会更难被攻破,从而防止个人账户信息被窃取。

5.SELinux安全保障

最后但同样重要的是,家庭网络用户需要使用SELinux来保障网络安全。具体来说,应该通过SELinux强制限制非必要程序和设备的访问,这样就可以使攻击者难以找到在恶意代码中的侵入路线,并减少任何被攻击的机会。

虽然家庭网络安全面临的挑战可能会不断发展和变化,但能够采取一些基于SELinux的安全策略可以更大程度地保持网络安全并抵御攻击。因此,家庭用户应该了解SELinux的工作原理,尽可能地运用一些基本的安全策略和措施。这样可以在家庭网络安全受到攻击时提供更细粒度的安全保障、更完整的防御和保护。 以上所有措施也都可以当做日常操作成为家庭网络操作习惯,保障日常越来越频繁的网络活动时,显得尤为重要。

相关问题拓展阅读:

怎么通过linux访问服务器上的ftp

这个直接推荐你看看这里:

文件传输协议(FTP,File Transfer Protocol),即能够让用户在互联网中上传、下载文件的文件协议,而FTP服务器就是支持FTP传输协议的主机,要想完成文件传输则需要FTP服务端和FTP客户端的配合才行。

通常用户使用FTP客户端软件向FTP服务器发起连接并发送FTP指令,服务器收到用户指令后将执行结果返回客户端。

FTP协议占用两个端口号:

21端口:命令控制,用于接收客户端执行的FTP命令。

20端口:数据传输,用于上传、下载文件数据。

FTP数据传输的类型:

主动模式:FTP服务端主动向FTP客户端发起连接请求。

被动模式:FTP服务端等待FTP客户端的连接请求。

11.2 安装vsftpd服务程序

Vsftpd即“Very Secure FTP Daemon”是一款运行在类Unix操作系统的FTP服务端程序,Vsftpd主打的是安全性、完全开源及免费、速率高、支持ipv6、虚拟用户功能等等其他FTP服务端软件不具备的功能。

安装vsftpd服务程序包:

# yum install vsftpd -y

Loaded plugins: langpacks, product-id, subscription-manager

…………………省略部分安装过程………………

—> Package vsftpd.x86_64 0:3.0.2-9.el7 will be installed

–> Finished Dependency Resolution

…………………省略部分安装过程…………………

Installed:

vsftpd.x86_64 0:3.0.2-9.el7

清空默认的防火墙默认规则:

# ipTABLEs -F

保存清空后的防火墙规则表:

# service iptables save

Vsftpd的程序与配置文件:

主程序 /usr/in/vsftpd

用户禁止登陆列表 /etc/vsftpd/ftpusers

/etc/vsftpd/user_list

主配置文件 /etc/vsftpd/vsftpd.conf

先来分析下vsftpd程序的主配置文件吧:

# cat /etc/vsftpd/vsftpd.conf

主配置文件长达123行,但大部分是以#号开始的,这些都是注释信息,我们可以过滤掉它们。

备份vsftpd的主配置文件:

# mv /etc/vsftpd/vsftpd.conf /etc/vsftpd/vsftpd.conf_bak

过滤掉所有包含#号的行,并将过滤结果写回到vsftpd.conf文件中:

# grep -v “#” /etc/vsftpd/vsftpd.conf_bak > /etc/vsftpd/vsftpd.conf

此时再分析下vsftpd程序的主配置文件吧:

# cat /etc/vsftpd/vsftpd.conf

anonymous_enable=YES

local_enable=YES

write_enable=YES

local_umask=022

dirmessage_enable=YES

xferlog_enable=YES

connect_from_port_20=YES

xferlog_std_format=YES

listen_ipv6=YES

pam_service_name=vsftpd

userlist_enable=YES

tcp_wrappers=YES

vsftpd程序配置文件参数的作用:

参数 作用

listen= 是否以独立运行的方式监听服务。

listen_address=IP地址 设置要监听的IP地址。

listen_port=21 设置FTP服务的监听端口。

download_enable= 是否允许下载文件。

userlist_enable=

userlist_deny= 是否启用“禁止登陆用户名单”。

max_clients=0 更大客户端连接数,0为不限制。

max_per_ip=0 同一IP地址更大连接数,0位不限制。

anonymous_enable= 是否允许匿名用户访问。

anon_upload_enable= 是否允许匿名用户上传文件。

anon_umask=匿名用户上传文件的umask值。

anon_root=/var/ftp 匿名用户的FTP根目录。

anon_mkdir_write_enable= 是否允许匿名用户创建目录。

anon_other_write_enable= 是否开放匿名用户其他写入权限。

anon_max_rate=0 匿名用户更大传输速率(字节),0为不限制。

local_enable= 是否允许本地用户登陆FTP。

local_umask=本地用户上传文件的umask值。

local_root=/var/ftp 本地用户的FTP根目录。

chroot_local_user= 是否将用户权限禁锢在FTP目录,更加的安全。

local_max_rate=0 本地用户更大传输速率(字节),0为不限制。

11.3 Vsftpd的验证方式

vsftpd程序提供的FTP服务可选认证方式,分别为匿名访问、本地用户和虚拟用户:

匿名访问:任何人无需验证口令即可登入FTP服务端。

本地用户:使用FTP服务器中的用户、密码信息。

虚拟用户:创建独立的FTP帐号资料。

顾名思义匿名访问就是所有人均可随意登入FTP服务,这样自然会产生安全问题,一般用于存放公开的数据。

而本地用户与虚拟用户则需要用户提供帐号及口令后才能登入FTP服务,更加的安全,而虚拟用户则是最安全的。

下面的实验环节将使用两台红帽RHEL7系统的主机,读者需要提前配置网卡的IP地址等信息:

主机名称 操作系统 IP地址

FTP服务端 红帽RHEL7操作系统.168.10.10

FTP客户端 红帽RHEL7操作系统.168.10.20

11.3.1 匿名访问模式

FTP匿名访问模式是比较不安全的服务模式,尤其在真实的工作环境中千万不要存放敏感的数据,以免泄露。

vsftpd程序默认已经允许匿名访问模式,我们要做的就是开启匿名用户的上传和写入权限,写入下面的参数:

# vim /etc/vsftpd/vsftpd.conf

参数 作用

anonymous_enable=YES 允许匿名访问模式。

anon_umask=匿名用户上传文件的umask值。

anon_upload_enable=YES 允许匿名用户上传文件

anon_mkdir_write_enable=YES 允许匿名用户创建目录

anon_other_write_enable=YES 允许匿名用户修改目录名或删除目录

确认填写正确后保存并退出vsftpd.conf文件,然后重启vsftpd服务程序并设置为开机自启动。

# systemctl restart vsftpd

# systemctl enable vsftpd

ln -s ‘/usr/lib/systemd/system/vsftpd.service’ ‘/etc/systemd/system/multi-user.target.wants/vsftpd.service

因为在红帽RHCSA、RHCE或RHCA考试后都要重启您的实验机再执行判分脚本。

所以请读者在日常工作中也要记得将需要的服务加入到开机启动项中:”systemctl enable vsftpd”。

如果重启vsftpd服务程序时没有报错,此时便可以使用FTP客户机(192.168.10.20)尝试登入FTP服务了。

ftp命令用于使用FTP服务,格式为:“ftp ”。

红帽RHEL7系统中ftp命令默认没有安装,请执行”yum install ftp -y”即可安装完毕。

在客户端尝试登入FTP服务:

# ftp 192.168.10.10

Connected to 192.168.10.10 (192.168.10.10).

220 (vsFTPd 3.0.2)

Name (192.168.10.10:root): anonymous

331 Please specify the password.

Password:敲击回车

230 Login successful.

Remote system type is UNIX.

Using binary mode to transfer files.

250 Directory successfully changed.

ftp> mkdir files

550 Permission denied.

上面操作中已经将防火墙规则清空,在vsftpd.conf文件中也已经允许匿名用户创建目录与写入权限,那怎么会被拒绝了呢?

这里建议读者先不要往下看,思考后用自己的方法解决下这个问题,长期这样你的Linux的排错能力一定会练出来的。

回想前面的参数细节,匿名访问模式的FTP根目录为/var/ftp:

# ls -ld /var/ftp/pub

drwxr-xr-x. 3 root root 16 Jul 13 14:38 /var/ftp/pub

原来匿名用户的FTP根目录所有者/组都是root,所以匿名用户没有写入权限,那我们将所有者修改为ftp试试吧。

# chown ftp /var/ftp/pub

此时再用ftp命令尝试登入FTP服务并创建文件:

ftp> mkdir files

550 Create directory operation failed.

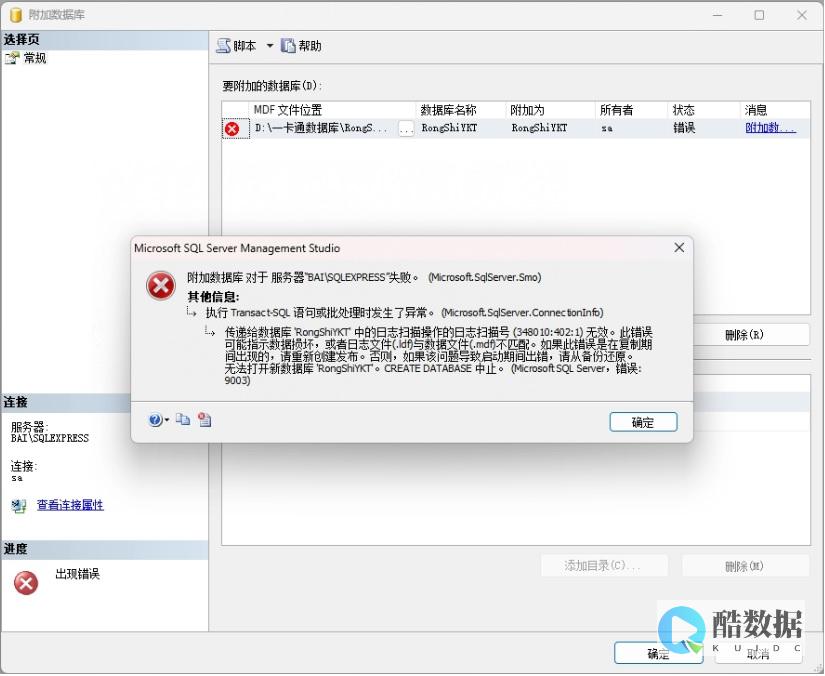

可恶!又报错了!!虽然这次报错代码还是550,但前面提示权限拒绝,这次是操作失败,马上想到是SELinux服务在捣鬼。

查看所有与ftp相关的SELinux规则:

# getsebool -a | grep ftp

ftp_home_dir –> off

ftpd_anon_write –> off

ftpd_connect_all_unreserved –> off

ftpd_connect_db –> off

ftpd_full_access –> off

ftpd_use_cifs –> off

ftpd_use_fusefs –> off

ftpd_use_nfs –> off

ftpd_use_passive_mode –> off

httpd_can_connect_ftp –> off

httpd_enable_ftp_server –> off

sftpd_anon_write –> off

sftpd_enable_homedirs –> off

sftpd_full_access –> off

sftpd_write_ssh_home –> off

tftp_anon_write –> off

tftp_home_dir –> off

设置SELinux服务对ftp服务的访问规则策略为允许。

# setsebool -P ftpd_full_access=on

此时再来创建文件或目录就没有问题了:

# ftp 192.168.10.10

Connected to 192.168.10.10 (192.168.10.10).

220 (vsFTPd 3.0.2)

Name (192.168.10.10:root): anonymous

331 Please specify the password.

Password:敲击回车

230 Login successful.

Remote system type is UNIX.

Using binary mode to transfer files.

250 Directory successfully changed.

ftp> mkdir files

257 “/pub/files” created

ftp> rename files>香港服务器首选树叶云,2H2G首月10元开通。树叶云(shuyeidc.com)提供简单好用,价格厚道的香港/美国云服务器和独立服务器。IDC+ISP+ICP资质。ARIN和APNIC会员。成熟技术团队15年行业经验。

fscs界面里这个选项是什么含义?

FS 官方解释如下:家庭(Home):该安全级别允许所有入站 TCP 通信和 FTP 文件检索。 拒绝其他一切通信,被拒绝的入站 TCP 通信将产生报警。 可以添加本地规则以启用新的网络功能。 办公(Office):该安全级别允许所有入站 TCP 通信和 FTP 文件检索。 默认情况下拒绝一切其他通信,且只有恶意连接尝试将产生报警。 可以添加本地规则以启用新的网络功能。 允许所有(Allow all):在该安全级别下,允许所有的入站和出站网络通信,而不产生报警。 不能创建本地规则。

杀毒软件和防火墙软件一样吗?

1.防火墙是位于计算机和它所连接的网络之间的软件,安装了防火墙的计算机流入流出的所有网络通信均要经过此防火墙。 使用防火墙是保障网络安全的第一步,选择一款合适的防火墙,是保护信息安全不可或缺的一道屏障。 2.因为杀毒软件和防火墙软件本身定位不同,所以在安装反病毒软件之后,还不能阻止黑客攻击,用户需要再安装防火墙类软件来保护系统安全。 3.杀毒软件主要用来防病毒,防火墙软件用来防黑客攻击。 4.病毒为可执行代码,黑客攻击为数据包形式。 5.病毒通常自动执行,黑客攻击是被动的。 6.病毒主要利用系统功能,黑客更注重系统漏洞。 7.当遇到黑客攻击时反病毒软件无法对系统进行保护。 8.对于初级用户,可以选择使用防火墙软件配置好的安全级别。 9.防火墙软件需要对具体应用进行规格配置。 10.防火墙不处理病毒不管是funlove病毒也好,还是CIH也好,在内部网络用户下载外网的带毒文件的时候,防火墙是不为所动的(这里的防火墙不是指单机/企业级的杀毒软件中的实时监控功能,虽然它们不少都叫“病毒防火墙”)。 看到这里,或许您原本心目中的防火墙已经被我拉下了神台。 是的,防火墙是网络安全的重要一环,但不代表设置了防火墙就能一定保证网络的安全。 “真正的安全是一种意识,而非技术!”请牢记这句话。 不管怎么样,防火墙仍然有其积极的一面。 在构建任何一个网络的防御工事时,除了物理上的隔离和目前新近提出的网闸概念外,首要的选择绝对是防火墙。 最后,要说的依然是那句“世界上没有一种技术能真正保证绝对地安全。 ”安全问题,是从设备到人,从服务器上的每个服务程序到防火墙、IDS等安全产品的综合问题;任何一个环节工作,只是迈向安全的步骤。 附录:防火墙能够作到些什么?1.包过滤具备包过滤的就是防火墙?对,没错!根据对防火墙的定义,凡是能有效阻止网络非法连接的方式,都算防火墙。 早期的防火墙一般就是利用设置的条件,监测通过的包的特征来决定放行或者阻止的,包过滤是很重要的一种特性。 虽然防火墙技术发展到现在有了很多新的理念提出,但是包过滤依然是非常重要的一环,如同四层交换机首要的仍是要具备包的快速转发这样一个交换机的基本功能一样。 通过包过滤,防火墙可以实现阻挡攻击,禁止外部/内部访问某些站点,限制每个 ip的流量和连接数。 2.包的透明转发事实上,由于防火墙一般架设在提供某些服务的服务器前。 如果用示意图来表示就是 Server—FireWall—Guest 。 用户对服务器的访问的请求与服务器反馈给用户的信息,都需要经过防火墙的转发,因此,很多防火墙具备网关的能力。 3.阻挡外部攻击如果用户发送的信息是防火墙设置所不允许的,防火墙会立即将其阻断,避免其进入防火墙之后的服务器中。 4.记录攻击如果有必要,其实防火墙是完全可以将攻击行为都记录下来的,但是由于出于效率上的考虑,目前一般记录攻击的事情都交给IDS(入侵检测系统)来完成了。 以上是所有防火墙都具备的基本特性,虽然很简单,但防火墙技术就是在此基础上逐步发展起来的。

怎样设置共享

分别在2台电脑上设置个家庭或小型办公网络(网上邻居属性里) 然后建立一个共同的工作组名 设置完成后由一台电脑安装打印机 并设置为共享此打印机 把远程连接打开(我的电脑属性里的远程) 另外一台电脑通过网络安装打印机 找到刚才另一台电脑安装的打印机名进行安装 完成后即可使用 另外需要共享的文件直接右键点开共享里打上勾就行了

希望可以帮助到你

发表评论