在当今互联网环境中,网站安全已成为不可忽视的重要环节,而SSL证书作为保障数据传输加密、提升网站可信度的核心工具,其正确配置对Apache服务器至关重要,本文将详细介绍Apache服务器安装SSL证书的完整流程,包括准备工作、证书获取、配置步骤及常见问题处理,帮助用户实现网站的安全升级。

安装前的准备工作

在开始安装SSL证书前,需确保满足以下基础条件,以避免后续操作中出现兼容性或权限问题,确认Apache服务器版本是否支持SSL模块,主流版本如2.4.x均默认集成mod_ssl模块,可通过终端执行

httpd -M | grep ssl

命令检查,若输出包含

ssl_module

则表示已启用,若未启用,需在编译安装时添加

--enable-ssl

参数,或通过

a2enmod ssl

命令动态加载(适用于基于Debian/Ubuntu的系统)。

确保服务器环境已正确配置域名解析,即通过或命令验证域名能否正确指向服务器IP地址,这是证书签发的必要前提,检查服务器的80(HTTP)和443(HTTPS)端口是否未被其他服务占用,可通过

netstat -tuln | grep -E "80|443"

命令确认,若端口被占用需提前释放或修改Apache配置。

备份现有Apache配置文件,SSL证书安装涉及核心配置修改,建议先复制原始配置文件,如

cp /etc/httpd/conf/httpd.conf /etc/httpd/conf/httpd.conf.bak

,以便在出现问题时快速恢复,若网站使用虚拟主机,需提前梳理虚拟主机配置结构,明确需要启用HTTPS的站点域名及路径信息。

SSL证书的获取与验证

获取SSL证书是安装流程的关键环节,根据需求可选择不同类型的证书,对于个人博客或小型网站,可使用Let’s Encrypt提供的免费证书,其自动化签发流程便捷且受主流浏览器信任;对于企业或电商平台,建议选择权威CA(如DigiCert、Globalsign)颁发的OV/EV证书,以增强用户信任度,本文以Let’s Encrypt证书为例介绍获取流程。

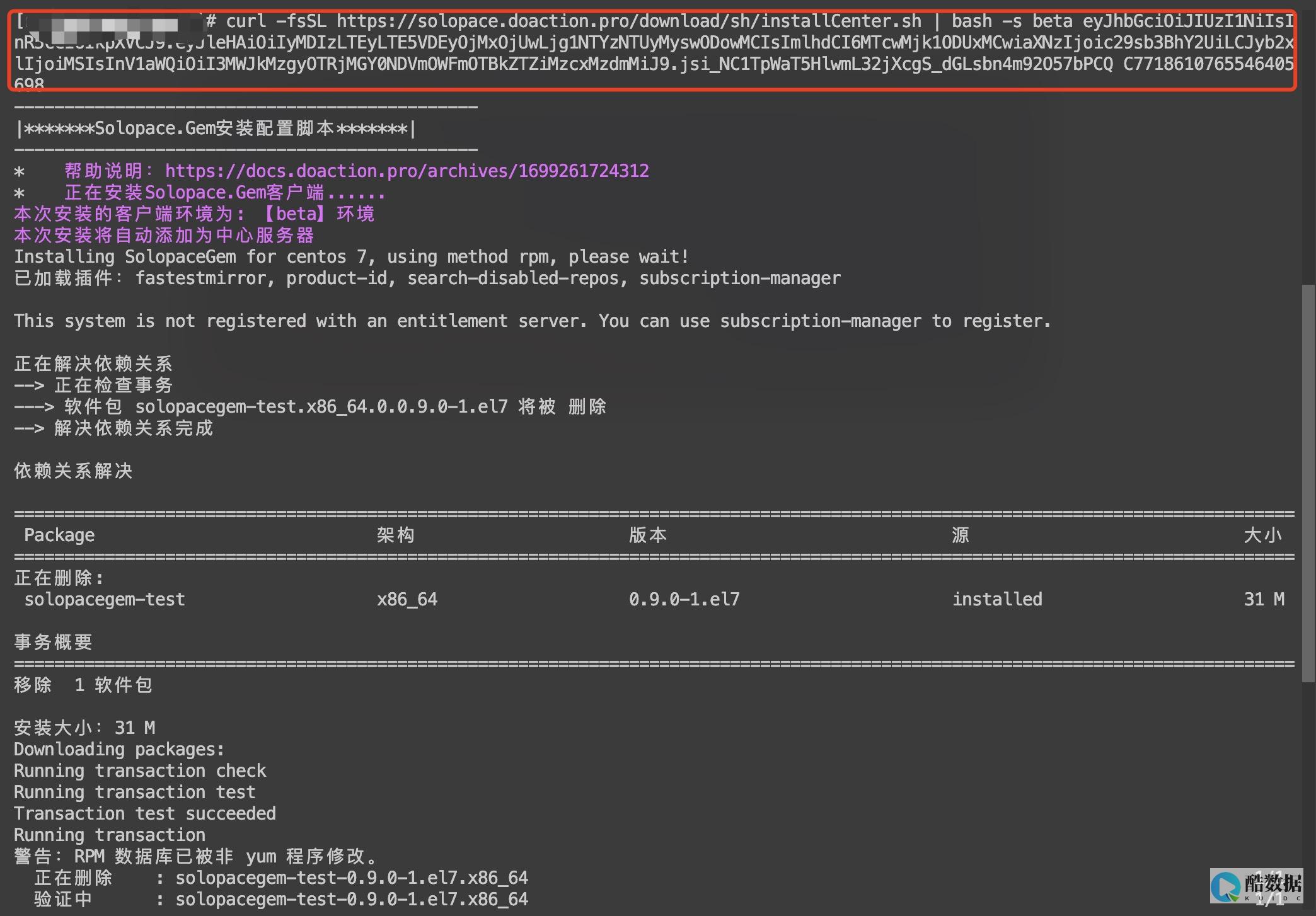

安装Certbot工具,这是Let’s Encrypt官方推荐的证书申请客户端,在CentOS系统上可通过

yum install certbot python2-certbot-apache

安装,在Ubuntu系统上则使用

apt install certbot python3-certbot-apache

,安装完成后,执行

certbot --apache -d yourdomain.com -d www.yourdomain.com

命令,其中参数用于指定需要绑定的域名,根据提示完成邮箱验证和服务条款同意后,Certbot将自动完成证书申请、配置部署及HTTP到HTTPS的重定向设置。

若使用付费证书,需先从CA官网购买并完成域名验证(通常为DNS验证或文件验证),下载证书文件时需包含证书链文件(如certificate.crt、ca_bundle.crt)及私钥文件(private.key),下载后,将证书文件上传至服务器指定目录,如

/etc/ssl/certs/

和

/etc/ssl/private/

,并确保私钥文件权限设置为600(仅所有者可读写),可通过

chmod 600 /etc/ssl/private/private.key

命令实现。

Apache服务器SSL证书配置

证书获取后,需在Apache配置文件中启用SSL模块并绑定证书,编辑Apache主配置文件或虚拟主机配置文件,通常位于

/etc/httpd/conf.d/ssl.conf

(CentOS)或

/etc/apache2/sites-available/default-ssl.conf

(Ubuntu),若使用自定义配置,建议在

/etc/httpd/conf.d/

或

/etc/apache2/sites-available/

目录下创建新的配置文件,如

yourdomain-ssl.conf

。

在配置文件中添加以下核心指令:

ServerName yourdomain.comServerAlias www.yourdomain.comDocumentRoot /var/www/htmlSSLEngine onSSLCertificateFile /etc/ssl/certs/certificate.crtSSLCertificateKeyFile /etc/ssl/private/private.keySSLCertificateChainFile /etc/ssl/certs/ca_bundle.crt Options Indexes FollowSymLinksAllowOverride AllRequire all granted

SSLEngine on

启用SSL功能,

SSLCertificateFile

指定证书文件路径,

SSLCertificateKeyFile

指定私钥路径,

SSLCertificateChainFile

指定证书链文件路径(若证书包含中间证书),若使用Let’s Encrypt证书,Certbot已自动生成配置,无需手动添加上述指令。

配置完成后,检查语法错误并重启Apache服务,执行(CentOS)或

apache2ctl configtest

(Ubuntu)验证配置文件语法,若返回则表示配置正确,然后执行

systemctl restart httpd

(CentOS)或

systemctl restart apache2

(Ubuntu)重启服务,通过浏览器访问

,若显示安全锁图标,则表示SSL证书安装成功。

强制HTTPS跳转与安全优化

为确保网站所有流量均通过HTTPS传输,需配置HTTP到HTTPS的强制跳转,在虚拟主机配置中添加以下指令:

ServerName yourdomain.comServerAlias www.yourdomain.comRedirect permanent / 该配置将所有HTTP请求永久重定向至HTTPS地址,若使用Let’s Encrypt,Certbot已自动生成此配置,无需手动添加。

为提升SSL安全性,建议启用HTTP/2协议(需Apache 2.4.17+版本)及配置严格的安全头部,在SSL虚拟主机中添加以下指令:

Protocols h2 http/1.1Header always set Strict-Transport-Security "max-age=31536000; includeSubDomains"Header always set X-Content-Type-Options "nosniff"Header always set X-Frame-Options "DENY"

Strict-Transport-Security头可强制浏览器使用HTTPS连接,有效防止协议降级攻击。常见问题与解决方案

在SSL证书安装过程中,可能会遇到以下问题:浏览器显示“不安全”警告,通常因证书链不完整或域名不匹配导致,需检查证书文件路径是否正确,并确保CA颁发的证书链文件已完整配置;连接超时或无法访问,可能是443端口被防火墙拦截,需执行

firewall-cmd --permanent --add-service=https(CentOS)或ufw allow 443(Ubuntu)开放端口;证书过期问题,需定期检查证书有效期,Let’s Encrypt证书有效期为90天,可通过certbot renew --dry-run测试自动续期功能,并设置定时任务实现自动续期。Apache服务器安装SSL证书是提升网站安全性的基础操作,通过规范的准备工作、证书获取、配置部署及安全优化,可有效保障用户数据传输安全,在实际操作中,需注意证书文件路径、权限配置及防火墙设置等细节,并结合Let’s Encrypt等工具实现证书的自动化管理,随着互联网安全标准的不断提升,正确配置SSL证书不仅是技术要求,更是建立用户信任、提升网站竞争力的必要手段。

如何创建一个自签名的SSL证书

创建自签名证书的步骤注意:以下步骤仅用于配置内部使用或测试需要的SSL证书。 第1步:生成私钥使用Openssl工具生成一个RSA私钥$ openssl genrsa -des3 -out 2048说明:生成rsa私钥,des3算法,2048位强度,是秘钥文件名。 注意:生成私钥,需要提供一个至少4位的密码。 第2步:生成CSR(证书签名请求)生成私钥之后,便可以创建csr文件了。 此时可以有两种选择。 理想情况下,可以将证书发送给证书颁发机构(CA),CA验证过请求者的身份之后,会出具签名证书(很贵)。 另外,如果只是内部或者测试需求,也可以使用OpenSSL实现自签名,具体操作如下:$ openssl req -new -key -out 说明:需要依次输入国家,地区,城市,组织,组织单位,Common Name和Email。 其中Common Name,可以写自己的名字或者域名,如果要支持https,Common Name应该与域名保持一致,否则会引起浏览器警告。 Country Name (2 letter code) [AU]:CNState or Province Name (full name) [Some-State]:BeijingLocality Name (eg, city) []:BeijingOrganization Name (eg, company) [Internet Widgits Pty Ltd]:joyiosOrganizational Unit Name (eg, section) []:info technologyCommon Name (e.g. server FQDN or YOUR name) [] Address []第3步:删除私钥中的密码在第1步创建私钥的过程中,由于必须要指定一个密码。 而这个密码会带来一个副作用,那就是在每次Apache启动Web服务器时,都会要求输入密码,这显然非常不方便。 要删除私钥中的密码,操作如下:cp rsa -in -out 第4步:生成自签名证书如果你不想花钱让CA签名,或者只是测试SSL的具体实现。 那么,现在便可以着手生成一个自签名的证书了。 $ openssl x509 -req -days 365 -in -signkey -out 说明:crt上有证书持有人的信息,持有人的公钥,以及签署者的签名等信息。 当用户安装了证书之后,便意味着信任了这份证书,同时拥有了其中的公钥。 证书上会说明用途,例如服务器认证,客户端认证,或者签署其他证书。 当系统收到一份新的证书的时候,证书会说明,是由谁签署的。 如果这个签署者确实可以签署其他证书,并且收到证书上的签名和签署者的公钥可以对上的时候,系统就自动信任新的证书。 第5步:安装私钥和证书将私钥和证书文件复制到Apache的配置目录下即可,在Mac 10.10系统中,复制到/etc/apache2/目录中即可。 需要注意的是,在使用自签名证书时,浏览器会提示证书不受信任,如果你是对外网站使用,建议还是去CA机构申请可信的SSL证书,现在证书也很便宜,沃通CA超快SSL Pre才488元/年。

怎么使用农行K宝

退出,重新进试试就可以了

SSL证书安装复杂吗?

整体下来SSL证书安装并不是很复杂。

申请SSL证书时,按照品牌商要求提供对应的资料信息,在安信证书上选择自己合适的SSL证书申请,待CA机构审核通过后,便会颁发证书,然后下载安装就可以了。

SSL证书一般是安装部署在服务器上,不同服务器SSL证书的安装步骤是不同的,有的SSL证书服务商也提供有免费安装服务。

安装SSL证书时,您需要注意证书的形式。 如果证书是文本形式,要将其转换为CRT文件,检查下载的密钥,然后将证书上传到服务器,而SSL证书需要存储在证书和密钥的文件夹中,然后在文本编辑器中打开文件,添加相应的代码,保存修改就行了。

发表评论