安全模型的思想时对系统和数据的保护

在数字化时代,系统和数据的安全已成为组织和个人生存发展的核心议题,安全模型作为一种系统化的方法论,通过构建分层、多维度的防护体系,为数据和系统提供全方位的保护,其思想核心在于“预防为主、动态防御、纵深防御”,通过技术、管理和流程的结合,实现从被动响应到主动防护的转变,本文将深入探讨安全模型的思想内涵,分析其在系统和数据保护中的具体应用,并展望未来发展趋势。

安全模型的核心思想

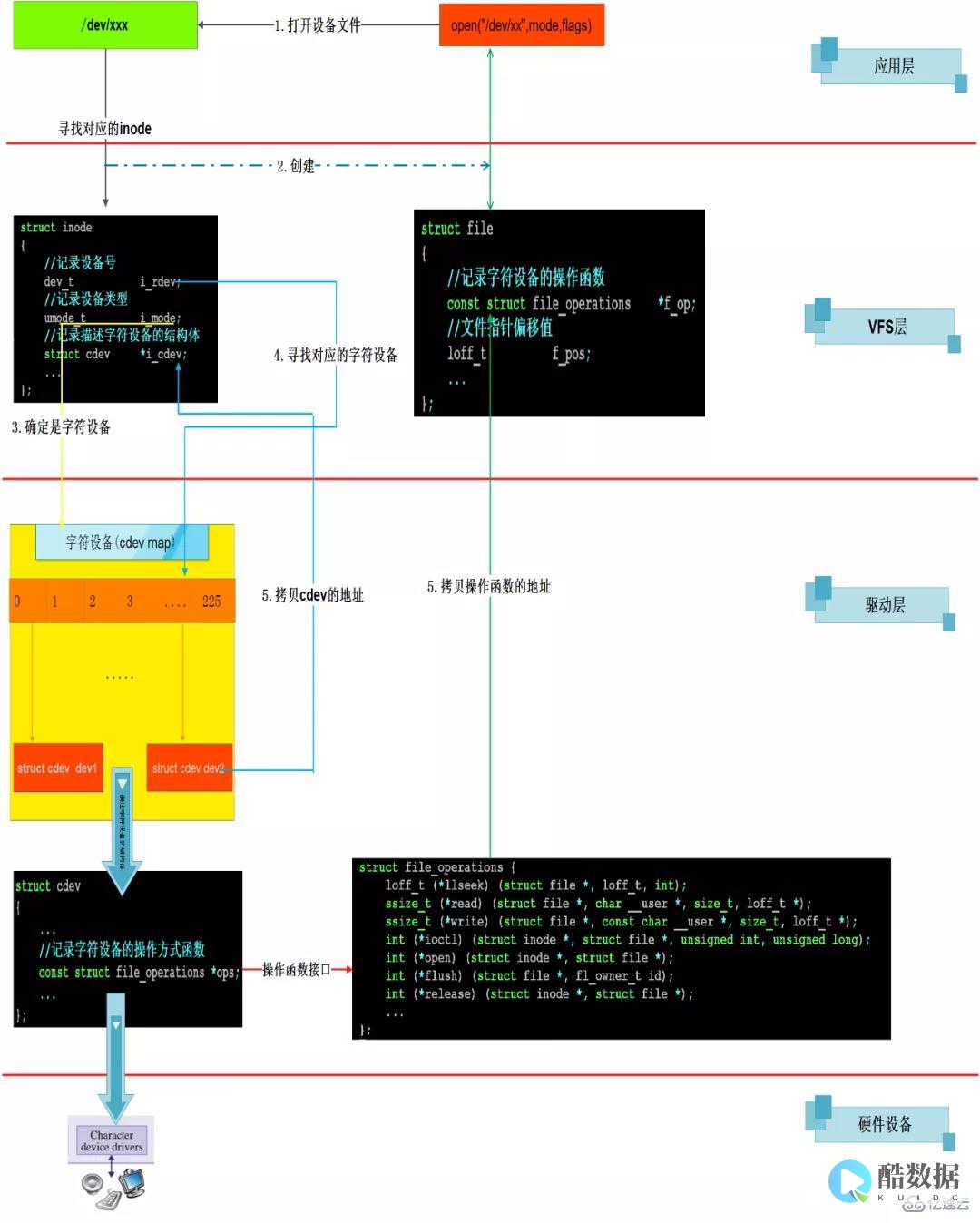

安全模型的思想基础是“风险驱动”和“最小权限原则”,安全模型需基于对系统和数据面临的风险进行全面评估,识别潜在威胁(如恶意攻击、内部误操作、系统漏洞等)和脆弱点(如权限管理不当、加密缺失等),模型遵循“最小权限原则”,即用户和系统组件仅被授予完成其任务所必需的最小权限,从而减少权限滥用带来的风险,安全模型强调“纵深防御”,通过多层防护措施(如身份认证、访问控制、加密、审计等)构建立体的安全体系,即使某一层防护被突破,其他层仍能提供保护。

另一个重要思想是“零信任架构”(Zero Trust),传统安全模型基于“内外网隔离”的边界防护思想,而零信任则摒弃了“默认信任”的假设,要求对每一次访问请求进行严格验证,无论请求来自内部还是外部网络,这种思想有效应对了云计算、移动办公等新场景下边界模糊的安全挑战。

安全模型在系统保护中的应用

系统保护是安全模型的核心应用场景之一,其目标包括保障系统可用性、完整性和机密性,以下是安全模型在系统保护中的关键实践:

表:系统保护中的安全模型实践 | 安全措施 | 技术手段 | 防护目标 ||——————–|—————————–|————————–|| 身份认证| MFA、SSO、生物识别| 防止未授权访问|| 访问控制| RBAC、ABAC| 精细化权限管理|| 漏洞管理| 漏洞扫描、自动化补丁部署| 减少系统漏洞风险|| 入侵检测与防御| IDS/IPS、行为分析| 实时阻断攻击行为|

安全模型在数据保护中的实践

数据是组织的核心资产,其保护需覆盖全生命周期(创建、存储、传输、使用、销毁),安全模型通过以下技术和管理手段实现数据安全:

表:数据保护中的安全模型措施 | 数据生命周期阶段 | 安全措施 | 技术/管理工具 ||———————-|—————————|————————–|| 数据创建| 数据分类分级、敏感数据识别| 数据发现工具、分类引擎|| 数据存储| 静态加密、访问控制| TDE、文件权限管理|| 数据传输| 传输加密、通道保护| TLS/SSL、VPN|| 数据使用| 数据脱敏、权限控制| 动态脱敏、RBAC|| 数据销毁| 安全擦除、物理销毁| 数据擦除软件、碎纸机|

安全模型的挑战与未来趋势

尽管安全模型在系统和数据保护中发挥了重要作用,但仍面临诸多挑战:

安全模型将呈现以下趋势:

安全模型的思想为系统和数据保护提供了系统化的解决方案,其核心在于通过分层防护、动态适应和风险驱动,构建“不可攻破”的安全防线,随着技术的演进,安全模型需不断创新,以应对日益复杂的威胁环境,只有将安全理念融入系统设计、数据管理和运维流程的全过程,才能真正实现“安全即服务”的目标,为数字时代的发展保驾护航。

发表评论