Redis是一种支持,存储和检索数据的开源,NOSQL数据库。它也可以用作缓存系统,在高性能下加快网络性能。它也可以利用跨网络联机,使得不同的网络之间可以进行远程连接。在这样的场景下,有必要跨越防火墙架设Redis 服务器 ,以实现不同网络间的通信。

为了在不同的防火墙之间成功搭建跨火墙的Redis服务器,最重要的就是准备好双方的网络环境,使Redis服务器可以在两个局域网之间成功通信。有了这样的环境,就可以开始搭建Redis服务器了。首先需要在双方的局域网中都安装上Redis软件,其次要确保Redis进程已经正确启动。接着,要编辑Redis配置文件,将要连接的两个网络所对应的IP地址设置为相应的Redis服务器。这样,两台Redis服务器就可以通过双方的防火墙连接起来。

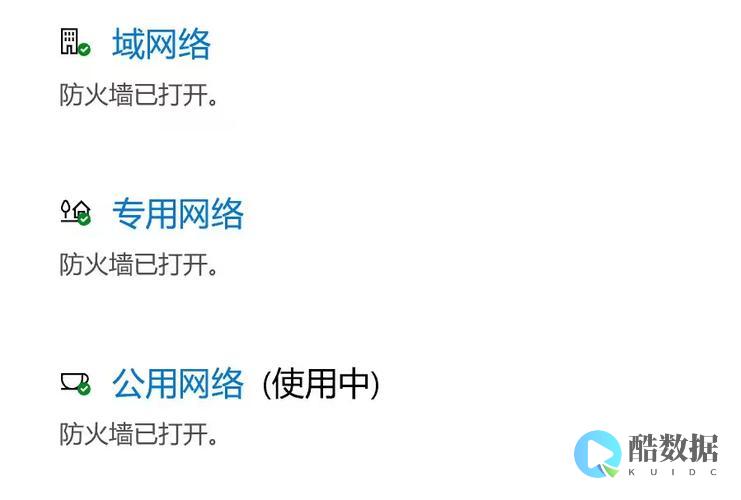

为了更好的保护Redis服务器的安全,在防火墙设置上还需要添加额外的配置。在防火墙中配置入站规则,设置允许通过特定端口访问Redis服务器的相应IP地址,并启用安全过滤模式以及外部网络联接规则,确保只有有效用户才能访问这些端口。另外,两台Redis服务器之间需要采用高安全系数的连接方式来保证数据传输的安全。

以上就是搭建跨防火墙的Redis服务器的实现方式,在完成防火墙的配置后,还需要注意Redis服务器的日常管理工作,确保Redis服务器的安全可靠性,以保证数据的安全性和正常的运行。

香港服务器首选树叶云,2H2G首月10元开通。树叶云(shuyeidc.com)提供简单好用,价格厚道的香港/美国云服务器和独立服务器。IDC+ISP+ICP资质。ARIN和APNIC会员。成熟技术团队15年行业经验。

电脑拨号上网678错误是怎么回事

一、“错误678”是什么意思?宽带adsl拨号上网使用pppoe协议连接,通过电话线传输数据,使用adsl专用modem实现数据的调制解调,错误提示678的含义是:远程计算机无响应,意思是从计算机发出指令到网卡向外发送数据,包括电话线的传输,局端(电信局机房端)端子板的端口处理到返回数据到计算机的过程中数据传输出问题都会提示678错误。 简单地说就是网络不通了。 二、用户在遇到“错误678”的常见解决思路和步骤:1、最近你的计算机有没有动过?特别是ADSL Modem连线、线路有没有动过?请先检查“猫”上信号灯是不是会闪(猫不同,指示灯也不同,主要有dsl、adsl,Line,link,@等都是宽带信号指示灯),如果要闪,检查线路有没有接对(主要是分离器上,有三个口,每个口对应一根线,接法是总线就是进线接line口,电话机接phone口,另外modem或adsl接宽带猫,你也可以直接将电话进线接在猫上试,这样可以排除分离器坏),如果接对还是闪,检查电话线路是不是有接头,线路氧化接触不好也会出现信号定不住(电话线进猫的水晶头或线有问题,也会造成线路不通。 )2、确认adsl modem拨号正常,因为网卡自动获取的IP没有清除,所以再次拨号的时候网卡无法获取新的IP地址会提示678,操作方法是:关闭adsl modem,进入控制面板的网络连接右击本地连接选择禁用,5秒钟后右击本地连接选择启用,然后打开adsl modem拨号即可;3、如果第一步无效,则在关闭adsl modem的情况下,仍然禁用本地连接(网卡),重启计算机,然后启用本地连接(网卡),再打开adsl modem即可解决;4、如果上述步骤都无法解决,查看网卡灯是否亮,如果网卡灯不亮,检查网卡和网线。 5、如果网卡灯正常1,2步无法解决则卸载网卡驱动,重装网卡驱动。 6、如果上述操作无效联系电信部门确认端口。 笔者在家中上网也曾遇到过“678”错误,刚开始什么问题也检查不出来,后来发现是电信局那边的端口松动了,导致线路不通。 7、还有一种情况,笔者也曾碰到过,如果你的家中有两台以上的电脑,用来接电脑的HUB端口损坏的话,也会出现“678错误”,这时更换一个好的端口就可以了。 8、有些经过电信检测后网络情况正常,也出现了错误“678”的提示,这时要考虑使用过程中各种应用软件的冲突,同样也会引发网络不通。 如“雅虎小助手”、杀毒软件或者防火墙等出现异常引发错误“678”提示的现象。 所以,在您发现错误“678”的提示时,可以先尝试暂时卸载“雅虎小助手”、退出杀毒软件或者暂时关闭防火墙,重新进行连接,试试看是否能够解决问题。 9、万不得已时,可以用重新启动“猫”和计算机的办法来解决,看看能不能奏效。

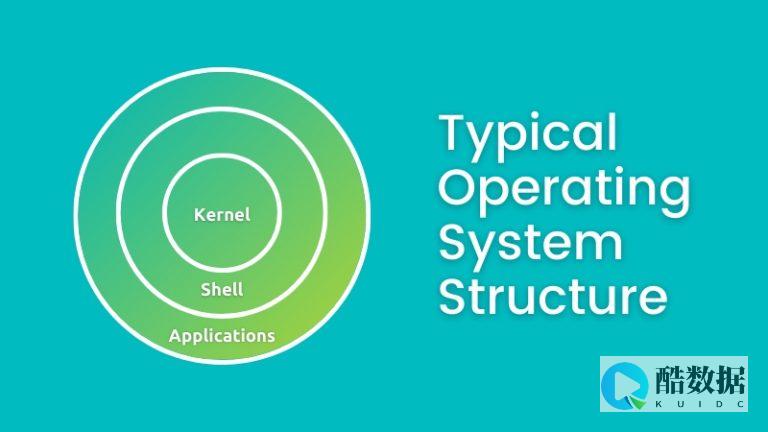

如何理解而value对于Redis来说是一个字节数组,Redis并不知道value中存储的是什么

Redis不仅仅是一个简单的Key-value内存数据库,Redis官网对自身的定义是“数据结构服务器”。

通过用心设计各种数据结构类型的数据存储,可以实现部分的数据查询功能。

因为在Redis的设计中,key是一切,对于Redis是可见的,而value对于Redis来说就是一个字节数组,Redis并不知道你的value中存储的是什么,所以要想实现比如‘select * from users where =shanghai’这样的查询,在Redis是没办法通过value进行比较得出结果的。

但是可以通过不同的数据结构类型来做到这一点。

比如如下的数据定义users:1 {name:Jack,age:28,location:shanghai}users:2 {name:Frank,age:30,location:beijing}users:location:shanghai [1]其中users:1 users:2 分别定义了两个用户信息,通过Redis中的hash数据结构,而users:location:shanghai 记录了所有上海的用户id,通过集合数据结构实现。

这样通过两次简单的Redis命令调用就可以实现我们上面的查询。

Jedis jedis = ();Set

什么是灰鸽子木马?和熊猫烧香病毒有什么不同?

一、灰鸽子病毒简介 灰鸽子是国内一款著名后门。 比起前辈冰河、黑洞来,灰鸽子可以说是国内后门的集大成者。 其丰富而强大的功能、灵活多变的操作、良好的隐藏性使其他后门都相形见绌。 客户端简易便捷的操作使刚入门的初学者都能充当黑客。 当使用在合法情况下时,灰鸽子是一款优秀的远程控制软件。 但如果拿它做一些非法的事,灰鸽子就成了很强大的黑客工具。 这就好比火药,用在不同的场合,给人类带来不同的影响。 对灰鸽子完整的介绍也许只有灰鸽子作者本人能够说清楚,在此我们只能进行简要介绍。 灰鸽子客户端和服务端都是采用Delphi编写。 黑客利用客户端程序配置出服务端程序。 可配置的信息主要包括上线类型(如等待连接还是主动连接)、主动连接时使用的公网IP(域名)、连接密码、使用的端口、启动项名称、服务名称,进程隐藏方式,使用的壳,代理,图标等等。 服务端对客户端连接方式有多种,使得处于各种网络环境的用户都可能中毒,包括局域网用户(通过代理上网)、公网用户和ADSL拨号用户等。 下面介绍服务端: 配置出来的服务端文件文件名为G_(这是默认的,当然也可以改变)。 然后黑客利用一切办法诱骗用户运行G_程序。 具体采用什么办法,读者可以充分发挥想象力,这里就不赘述。 G_运行后将自己拷贝到Windows目录下(98/xp下为系统盘的windows目录,2k/NT下为系统盘的Winnt目录),然后再从体内释放G_和G_Server_到windows目录下。 G_、G_和G_Server_三个文件相互配合组成了灰鸽子服务端, G_Server_负责隐藏灰鸽子。 通过截获进程的API调用隐藏灰鸽子的文件、服务的注册表项,甚至是进程中的模块名。 截获的函数主要是用来遍历文件、遍历注册表项和遍历进程模块的一些函数。 所以,有些时候用户感觉种了毒,但仔细检查却又发现不了什么异常。 有些灰鸽子会多释放出一个名为G_的文件用来记录键盘操作。 注意,G_这个名称并不固定,它是可以定制的,比如当定制服务端文件名为时,生成的文件就是、和A_。 Windows目录下的G_文件将自己注册成服务(9X系统写注册表启动项),每次开机都能自动运行,运行后启动G_和G_Server_并自动退出。 G_文件实现后门功能,与控制端客户端进行通信;G_Server_则通过拦截API调用来隐藏病毒。 因此,中毒后,我们看不到病毒文件,也看不到病毒注册的服务项。 随着灰鸽子服务端文件的设置不同,G_Server_有时候附在的进程空间中,有时候则是附在所有进程中。 灰鸽子的作者对于如何逃过杀毒软件的查杀花了很大力气。 由于一些API函数被截获,正常模式下难以遍历到灰鸽子的文件和模块,造成查杀上的困难。 要卸载灰鸽子动态库而且保证系统进程不崩溃也很麻烦,因此造成了近期灰鸽子在互联网上泛滥的局面。 二、灰鸽子的手工检测 由于灰鸽子拦截了API调用,在正常模式下服务端程序文件和它注册的服务项均被隐藏,也就是说你即使设置了“显示所有隐藏文件”也看不到它们。 此外,灰鸽子服务端的文件名也是可以自定义的,这都给手工检测带来了一定的困难。 但是,通过仔细观察我们发现,对于灰鸽子的检测仍然是有规律可循的。 从上面的运行原理分析可以看出,无论自定义的服务器端文件名是什么,一般都会在操作系统的安装目录下生成一个以“_”结尾的文件。 通过这一点,我们可以较为准确手工检测出灰鸽子 服务端。 由于正常模式下灰鸽子会隐藏自身,因此检测灰鸽子的操作一定要在安全模式下进行。 进入安全模式的方法是:启动计算机,在系统进入Windows启动画面前,按下F8键(或者在启动计算机时按住Ctrl键不放),在出现的启动选项菜单中,选择“Safe Mode”或“安全模式”。 1、由于灰鸽子的文件本身具有隐藏属性,因此要设置Windows显示所有文件。 打开“我的电脑”,选择菜单“工具”—》“文件夹选项”,点击“查看”,取消“隐藏受保护的操作系统文件”前的对勾,并在“隐藏文件和文件夹”项中选择“ 显示所有文件和文件夹”,然后点击“确定”。 2、打开Windows的“搜索文件”,文件名称输入“_”,搜索位置选择Windows的安装目录(默认98/xp为C:\windows,2k/NT为C:\Winnt)。 3、经过搜索,我们在Windows目录(不包含子目录)下发现了一个名为Game_的文件。 4、根据灰鸽子原理分析我们知道,如果Game_是灰鸽子的文件,则在操作系统安装目录下还会有和文件。 打开Windows目录,果然有这两个文件,同时还有一个用于记录键盘操作的文件。 经过这几步操作我们基本就可以确定这些文件是灰鸽子 服务端了,下面就可以进行手动清除。 三、灰鸽子的手工清除 经过上面的分析,清除灰鸽子就很容易了。 清除灰鸽子仍然要在安全模式下操作,主要有两步:1、清除灰鸽子的服务;2删除灰鸽子程序文件。 注意:为防止误操作,清除前一定要做好备份。 (一)、清除灰鸽子的服务 注意清除灰鸽子的服务一定要在注册表里完成,对注册表不熟悉的网友请找熟悉的人帮忙操作,清除灰鸽子的服务一定要先备份注册表,或者到纯DOS下将注册表文件更名,然后在去注册表删除灰鸽子的服务。 因为病毒会和EXE文件进行关联 2000/XP系统: 1、打开注册表编辑器(点击“开始”-》“运行”,输入“”,确定。 ),打开 HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services注册表项。 2、点击菜单“编辑”-》“查找”,“查找目标”输入“”,点击确定,我们就可以找到灰鸽子的服务项(此例为Game_Server,每个人这个服务项名称是不同的)。 3、删除整个Game_Server项。 98/me系统: 在9X下,灰鸽子启动项只有一个,因此清除更为简单。 运行注册表编辑器,打开HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run项,我们立即看到名为的一项,将项删除即可。 (二)、删除灰鸽子程序文件 删除灰鸽子程序文件非常简单,只需要在安全模式下删除Windows目录下的、、Game_以及文件,然后重新启动计算机。 至此,灰鸽子VIP 2005 服务端已经被清除干净。 以上介绍的方法适用于我们看到的大部分灰鸽子木马及其变种,然而仍有极少数变种采用此种方法无法检测和清除。 同时,随着灰鸽子新版本的不断推出,作者可能会加入一些新的隐藏方法、防删除手段,手工检测和清除它的难度也会越来越大。 四、防止中灰鸽子病毒需要注意的事项 1. 给系统安装补丁程序。 通过Windows update安装好系统补丁程序(关键更新、安全更新和Service pack),其中MS04-011、MS04-012、MS04-013、MS03-001、MS03-007、MS03-049、MS04-032等都被病毒广泛利用,是非常必要的补丁程序 2. 给系统管理员帐户设置足够复杂足够强壮的密码,最好能是10位以上,字母+数字+其它符号的组合;也可以禁用/删除一些不使用的帐户 3. 经常更新杀毒软件(病毒库),设置允许的可设置为每天定时自动更新。 安装并合理使用网络防火墙软件,网络防火墙在防病毒过程中也可以起到至关重要的作用,能有效地阻挡自来网络的攻击和病毒的入侵。 部分盗版Windows用户不能正常安装补丁,这点也比较无奈,这部分用户不妨通过使用网络防火墙来进行一定防护 4. 关闭一些不需要的服务,条件允许的可关闭没有必要的共享,也包括C$、D$等管理共享。 完全单机的用户可直接关闭Server服务。 . 下载HijackThis扫描系统 下载地址:zww3008汉化版英文版 2. 从HijackThis日志的 O23项可以发现灰鸽子自的服务项 如最近流行的: O23 - Service: SYSTEM$ (SYSTEM$Server) - Unknown owner - C:\WINDOWS\ O23 - Service: Network Connections Manager (NetConMan) - Unknown owner - C:\WINDOWS\ O23 - Service: winServer - Unknown owner - C:\WINDOWS\ O23 - Service: Gray_Pigeon_Server (GrayPigeonServer) - Unknown owner - C:\WINDOWS\G_ 用HijackThis选中上面的O23项,然后选择修复该项或Fix checked 3. 用Killbox删除灰鸽子对应的木马文件 可以从这里下载Killbox直接把文件的路径复制到 Killbox里删除 通常都是下面这样的文件 服务名具体通过HijackThis判断 C:\windows\服务 C:\windows\服务 C:\windows\服务 C:\windows\服务 C:\windows\服务名_ C:\windows\服务名_ 举例说明: C:\WINDOWS\ C:\WINDOWS\ C:\WINDOWS\ C:\WINDOWS\setemy_ C:\WINDOWS\setemy_ 用Killbox删除那些木马文件,由于文件具有隐藏属性,可能无法直接看到,但Killbox能直接删除. 上面的文件不一定全部存在,如果Killbox提示文件不存在或已经删除就没关系了

发表评论